Cyberutpressningar, eller ransomware som de också kallas, har länge varit ett viktigt verktyg i de cyberkriminellas verktygslåda. Nu visar en ny rapport att attackerna ökat dramatiskt under det senaste året, med 4 374 nya offer. Attackerna har utförts främst av 60 olika attackgrupper. Utpressningsaktörerna har också passerat en moralisk gräns, där de numer attackerar vård och omsorg, samtidigt som de gärna går på redan drabbade verksamheter.

Orange Cyberdefense släpper nu den andra upplagan av CyXplorer 2024, en årlig rapport om ransomware och cyberutpressning (också kallat Cy-X), med unika insikter om utvecklingen på området. I rapporten framkommer att Cy-X redan idag är ett utbrett fenomen, men att det också har en kraftig tillväxt. Det medför att företag av alla storlekar riskerar att falla offer.

- Dessa utpressningsattacker definieras av att cyberkriminella tar sig in i verksamheters nätverk, stjäl och/eller krypterar värdefull data med hot om att läcka den om inte offret uppfyller förövarnas krav, säger Diana Selck-Paulsson, Lead Security Researcher, Orange Cyberdefense. Ofta är det väldigt känsliga data som stjäls och krypteras, så som integritetskänslig information, eller verksamhetskritisk data och system. Förövarna är mycket snabba då det ibland kan ta bara några minuter att kryptera datan.

Ekosystemet, som sysslar med utpressningsattacker, är oerhört dynamiskt. Det gör att det är svårt att hålla jämna steg med förövarna och att kunna skydda sig mot de senaste metoderna som används. Antalet observerade offer har ökat med 77 procent under de senaste 12 månaderna.

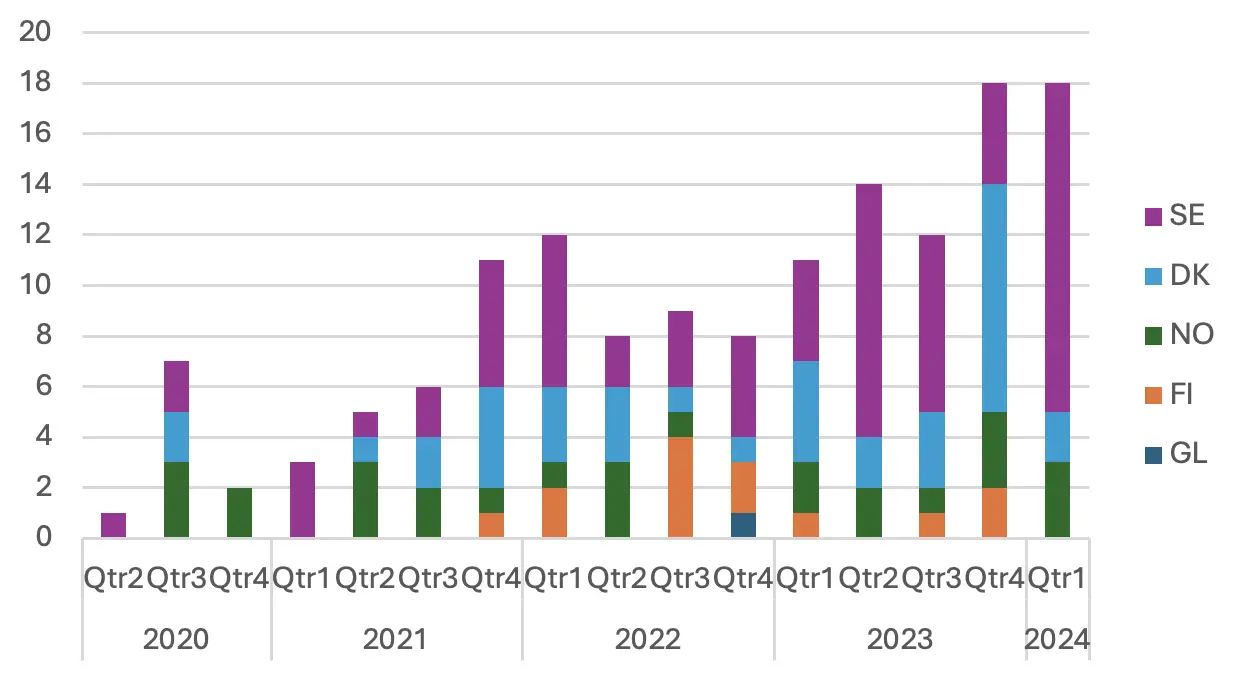

Norden strax över den globala tillväxten

I Norden ökade antalet offer med 78 procent under det senaste året. Sverige är det mest drabbade nordiska landet. I första kvartalet 2024 utgjorde attacker mot svenska verksamheter 72 procent av alla nordiska utpressningsattacker. Danmark var det mest drabbade landet sista kvartalet 2023, där 50 procent av de drabbade verksamheterna i Norden var danska. Norge är det land i Norden som kommer på tredje plats när det gäller offer för Cy-X-attacker. Under 2023 var det dock första gången som norska verksamheter utsattes för utpressningsattacker årets alla kvartal.

Totalt har 60 olika hotaktörer utsatt 4 374 offer under perioden. Analyserna tyder dock på att det faktiska antalet drabbade är minst 50 procent högre. Rapporten har identifierat en rad webbplatser kopplade till dataläckage, där ommärkning/ombildning av tidigare hotgrupper har blivit vanligt förekommande. 38 nya Cy-X-dataläckagewebbplatser har identifierats.

Påverkan på företag och branscher

75 procent av alla länder i världen har företag som direkt påverkats av Cy-X sedan 2020. Samtidigt har företag i 66 procent av alla länder påverkats bara under det senaste året.

Det finns inte några tydliga mönster i hur förövarna väljer sina offer. Mindre företag, med färre än 1000 anställda, drabbas fyra gånger oftare än medelstora och stora företag. Det betyder dock inte att illvilliga aktörer riktar in sig specifikt på småföretag, utan att de går på alla de kan.

Tillverkningsindustrin är den mest drabbade branschen, medan sjukvård och social omsorg var den bransch där attackerna ökade mest under de senaste 12 månaderna, med en total ökning på 160 procent. Det indikerar att utpressningsaktörerna gått över en tydlig moralisk gräns. Tidigare har förövarna aktivt undvikit sjukvården, av moraliska skäl och rädsla för politiska bakslag. Denna hänsyn lyser helt med sin frånvaro i år. I Sverige utsattes också Sophiahemmet i februari i år för en utpressningsattack utförd av gruppen Medusa.

Offer i repris

Under första kvartalet 2024 såg vi en rad ”serieoffer”, där redan drabbade verksamheter utsattes för upprepade utpressningsattacker. Denna trend ser ut att hålla i sig. Det finns också en rad fall där offren har hängts ut av hotaktörerna, efter lång tid. Det tyder på att förövarna aktivt försöker utpressa dem igen. Orange Cyberdefense har identifierat över 200 fall av serieoffer, där företag har exponerats på Darknet av tre olika utpressargrupper, men med flera veckors, månaders eller till och med års mellanrum. Orange Cyberdefense forskning visar dock att upprepade attacker vanligtvis sker med en tidsintervall på mellan 80 och 302 dagar. Det finns dock fall där en uppföljande attack har skett efter så mycket som tre och ett halvt år efter den första utpressningsattacken. Detta fenomen har ökat dramatiskt under 2023 och trenden har hållit i sig även under första kvartalet 2024. Det indikerar att denna typ av hot kan bli ett pågående problem där hotaktörerna verkar alltmer desperata i sina försök att lura företag.

Generativ AI, en avledande manöver

GenAI-verktyg kan möjliggöra för angripare att skapa trovärdiga phishing-e-postmeddelanden och -webbplatser snabbare och enklare. Enligt Orange Cyberdefense data har AI dock inte haft någon betydande effekt på cyberutpressningar. GenAI kan dock komma att underlätta globaliseringen av hot-ekosystemet, genom att förse förövarna med språkliga och kulturella verktyg som gör att de kan övervinna de trösklar som tidigare har skyddat vissa länder och regioner från omfattande påverkan.

Hotaktörer på frammarsch

En av de mest inflytelserika hotaktörerna har tidigare varit gruppen LockBit3. De har varit ansvariga för nästan en fjärdedel (23 procent) av de nordiska utpressningsattackerna. De har dock haft avsevärt lägre aktivitet på senare tid eftersom gruppen har upplösts. Personerna bakom den finns dock kvar och kommer att kraftsamla på något sätt för att återuppta verksamheten i ny form.

Läs rapporten här: