Fremtidens cyber-forsvar er baseret på Zero Trust

Download vores E-bog

Tilpas jeres it-sikkerhed til den nye hybride virkelighed med Zero Trust

Download vores E-bog

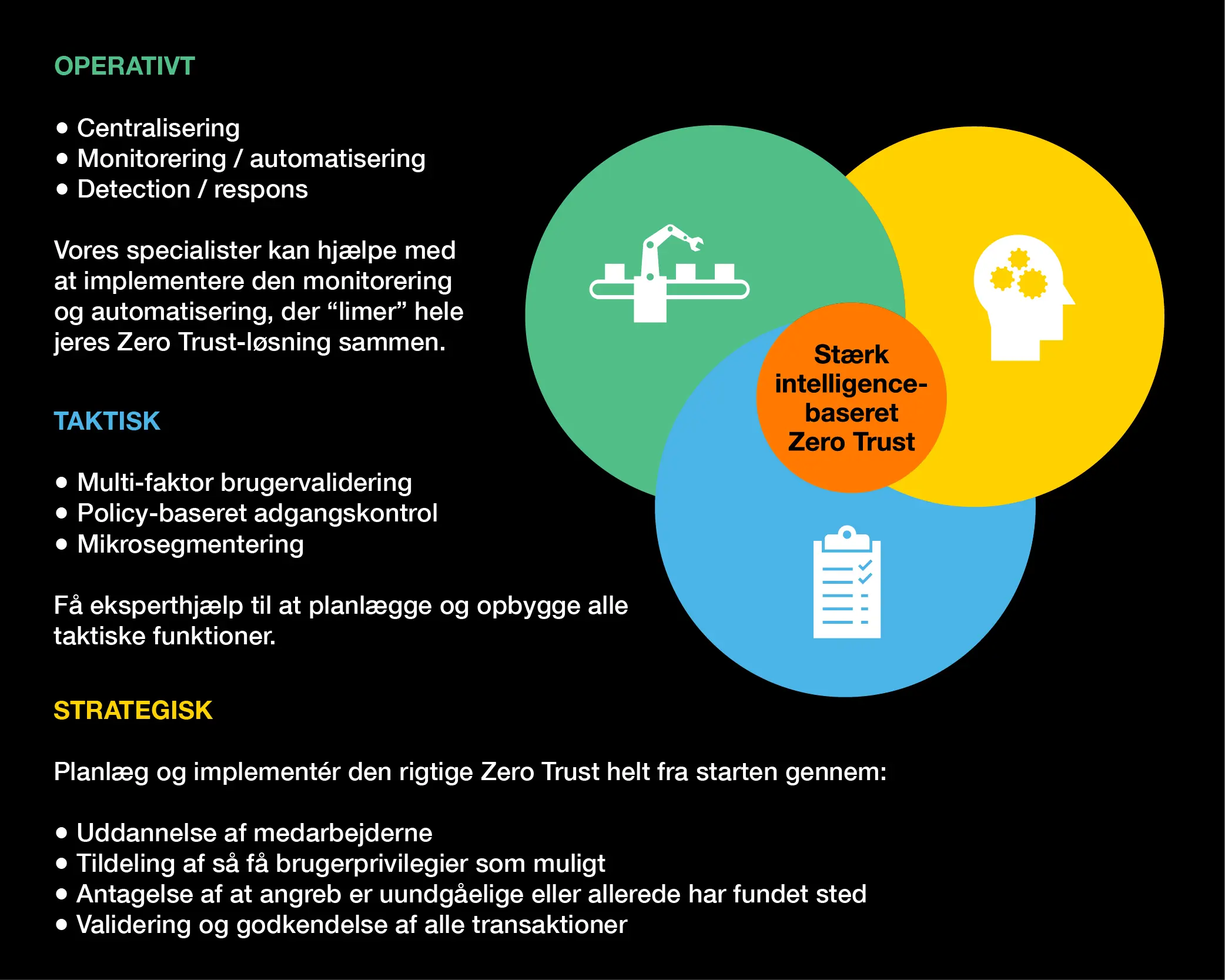

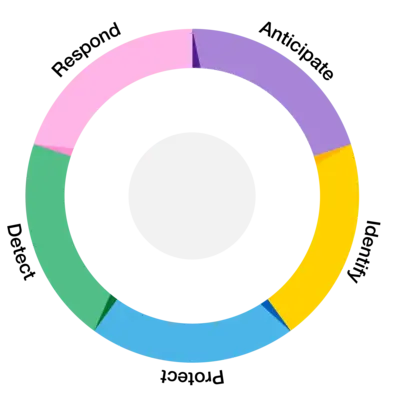

Zero Trust er en ny og meget anderledes måde at tænke it-sikkerhed på

Download vores E-bog

Zero Trust er en tilgang, hvor implicit tillid er fjernet fra al digital infrastruktur

Download vores E-bog