Quels sont les acteurs qui font la cybersécurité ?

L'essentiel de votre hack'tu cybersécurité

- L'écosystème de la cybersécurité est composé de différents acteurs, aux motivations variées : cybercriminels, hacktivistes, acteurs étatiques, entreprises privées et institutions publiques ;

- Les principales cybermenaces sont principalement motivées par le profit, l’hacktivisme d'ordre géopolitique, l'espionnage ou le sabotage économique, militaire ou industriel ;

- La cyberdéfense repose sur des acteurs privés (éditeurs de solutions, MSSP, consultants) et publics (agences nationales comme l'ANSSI en France ou l'ENISA à l'échelle européenne) pour protéger les systèmes et coordonner la réponse aux incidents ;

- La collaboration entre ces acteurs est essentielle pour anticiper, détecter et répondre efficacement aux cybermenaces, en particulier face à la complexité et à la diversité des enjeux.

Quel est l'écosystème de la cybersécurité ?

Le cyberespace s’impose aujourd’hui comme un véritable théâtre d’opérations, au sein duquel interragissent différents acteurs, aux intérêts souvent divergents. Cybercriminels, hacktivistes, entreprises privées et acteurs étatiques y poursuivent leurs objectifs avec en toile de fond une intensification des cyberattaques et des moyens de cyberdéfense toujours plus sophistiqués. Cet environnement, à la fois technique et stratégique, rend difficile l’identification claire des intentions et des responsabilités de chacun.

Qui sont ces acteurs ? Leurs rôles ? Cet article à visée pédagogique est avant tout dédié aux personnes qui souhaiteraient découvrir l'univers de la cybersécurité. Aussi nous vous proposons un voyage autour du globe, doublé d'un éclairage sur les forces qui composent l'écosystème « cyber ».

Cybermenaces : qui sont les acteurs derrière les cyberattaques ?

Les cybercriminels ne sont plus simplement des individus isolés. Aujourd’hui, ils opèrent en groupes organisés, semblables à de véritables entreprises criminelles. Parmi eux, plusieurs groupes aux motivations différentes se distinguent.

Les groupes cybercriminels motivés par l'appât du gain

Le type de cybercriminalité le plus répandu aujourd’hui est celui motivé par le profit financier, opéré par des groupes criminels. Leur objectif est clair : générer des revenus en exploitant les failles de sécurité des entreprises, des banques et des particuliers.

Facile à mettre en œuvre, le « ransomware » - ou rançongiciel - est l'un des modes opératoires favoris des cybercriminels. En chiffrant partiellement ou totalement les données d’une entreprise dans le but d'obtenir une rançon, ces attaques peuvent paralyser des organisations entières, forçant les victimes à payer pour récupérer leurs informations.

En 2023, les paiements liés aux ransomwares ont atteint un record de 1,1 milliard de dollars(1), malgré les efforts des entreprises en matière de cybersécurité. À titre d'exemple, le groupe Cl0p a exploité une vulnérabilité dans l'application de transfert de fichiers MOVEit, compromettant des milliers de victimes, y compris des entreprises médicales et des agences gouvernementales. Grâce à ces campagnes massives, ils ont pu récolter plus de 100 millions de dollars de rançon(2), représentant une part significative des paiements totaux de l'année.

Les cybercriminels ont aussi recours à des actions de fraude en ligne et de phishing ou hameçonnage. Dans ces scénarios, ils envoient des e-mails qui semblent légitimes pour tromper les destinataires et récupérer leurs informations personnelles, comme des identifiants bancaires. Ils utilisent ensuite ces informations pour voler de l’argent ou commettre d’autres actes frauduleux, comme des usurpations d'identité.

L'hacktivisme, une activité illicite en pleine expansion ?

L’hacktivisme est en effet en pleine expansion, motivé par des causes politiques ou sociales. Ces groupes cherchent à promouvoir leurs idéologies en menant des cyberattaques. Leur objectif est simple : faire connaître leur cause et influencer l’opinion publique en s’attaquant à des gouvernements ou des entreprises.

Des collectifs de hackers comme Anonymous ou le Squad 303 mènent des actions comme des attaques par déni de service (« DDoS »), qui bloquent l’accès à des sites internet, ou des défacements, qui modifient l’apparence des pages de sites internets dans le but d’afficher un message de revendication.

Depuis 2023 et l'éclatement de la guerre en Ukraine, l’hacktivisme a pris de l’ampleur. Des groupes comme l'IT Army of Ukraine ou Killnet, groupe affilié pro-russe, se sont formés pour s’attaquer aux infrastructures des camps opposés. L’IT Army of Ukraine, par exemple, comptait plus de 300 000 membres en mars 2022(3), ciblant diverses infrastructures en Russie, notamment des banques et des systèmes de transport.

De son côté, le groupe d'hacktivistes pro-russe KillNet a également mené des attaques par déni de service distribué (« DDoS ») contre des infrastructures critiques de pays soutenant l'Ukraine, notamment dans le secteur de la santé aux Etats-Unis(4).

La multiplication de ces actions inquiète, car elles brouillent les frontières entre les mondes civils et militaires. Pour tenter de cadrer cette situation, le Comité international de la Croix-Rouge a émis des règles d'engagement pour ces hacktivistes(5), mais beaucoup de groupes ignorent ces directives, estimant que leur cause justifie l’utilisation de ces cyberattaques.

Espionnage et sabotage : lorsque les cybercriminels sont soutenus par les Etats

L'espionnage et le sabotage sont des formes de cybercriminalité soutenues par certains Etats pour obtenir des avantages stratégiques ou géopolitiques. Ces cyberattaques visent à subtiliser des secrets d'Etat, dérober des informations militaires tactiques, opérationnelles ou technologiques ou exfiltrer des données sensibles du giron des entreprises. À titre d’exemple, des groupes comme APT31(6) et Volt Typhoon(7) sont soupçonnés de travailler pour le gouvernement chinois.

Le groupe APT29(8), également connu sous le nom de « Cozy Bear », est quant à lui associé aux services de renseignement russes et a été impliqué dans des attaques visant les gouvernements occidentaux pour obtenir des informations confidentielles.

Ces cybercriminels adossés à des Etats mènent des opérations complexes qui incluent des cyberattaques par hameçonnage (« phishing »), le vol de données ou encore l'infiltration prolongée dans les systèmes informatiques des victimes (soit « Advanced Persistent Threat » ou « APT »).

Leur objectif ? Recueillir des informations pour renforcer la position de leur pays sur la scène internationale, sur le plan économique, militaire ou politique.

Si elles ne sont pas directement l'œuvre d’acteurs étatiques, ces cyberattaques montent en puissance et posent un défi majeur en matière de cybersécurité. Elles sont menées par des acteurs disposant de ressources considérables et d'une expertise avancée.

Cyberdéfense : quels sont les acteurs qui protègent ?

Pour tenter d’endiguer ces cyberattaques, la cyberdéfense s'organise autour d'acteurs privés et publics. Parmi eux, on retrouve :

Les éditeurs de solutions logicielles

Les acteurs privés de la cybersécurité jouent un rôle clé dans la protection des systèmes informatiques. Parmi eux, les éditeurs de solutions logicielles, tels que les développeurs d’antivirus, de pare-feu (« firewall ») ou de systèmes de détection d’intrusion (« EDR », « XDR »...), sont en première ligne pour protéger les utilisateurs contre les cybermenaces.

Afin de structurer cet écosystème, des groupements d’intérêt ont vu le jour, comme Hexatrust(9) en France. Créé en 2013, Hexatrust rassemble des PME, ETI et start-up françaises spécialisées dans la cybersécurité, le cloud de confiance et la souveraineté numérique. Ce collectif vise à promouvoir l’innovation française dans le domaine, faciliter les partenariats public-privé et peser dans les débats au niveau national et européen.

Ce type d’initiative ne se limite pas à la France. En Allemagne, par exemple, le TeleTrusT – IT Security Association Germany(10) joue un rôle similaire en regroupant les entreprises du secteur autour de normes de sécurité, d’initiatives de sensibilisation et d’actions de représentation auprès des institutions.

En Pologne, le cluster CyberMadeInPoland(11) remplit une fonction comparable. Il a été créé pour promouvoir l’industrie polonaise de la cybersécurité, aussi bien à l’échelle nationale qu’internationale. Cette plateforme encourage la coopération entre entreprises privées, institutions de recherche, acteurs publics et d'autres partenaires.

Les fournisseurs de services managés en cybersécurité (« MSSP »)

Les fournisseurs de services de sécurité managés, ou « MSSP » (« Managed Security Service Providers »), offrent des prestations de sécurité externalisées aux entreprises. Leur mission est de surveiller les systèmes d’information en continu, de détecter les menaces et de réagir rapidement en cas d’incident.

Pour cela, ils s’appuient souvent sur des Centres opérationnels de sécurité (« SOC » pour « Security Operations Center »), qui analysent en temps réel les événements de sécurité à travers des outils de détection avancés. En cas d’incident confirmé, l’intervention est généralement assurée par une équipe « CSIRT » (« Computer Security Incident Response Team »), spécialisée dans la réponse aux incidents : investigation, confinement, éradication et retour à la normale.

Les MSSP offrent également des services tels que la gestion des vulnérabilités, les tests d’intrusion, la surveillance proactive des réseaux, ou encore la gestion des journaux (« log management ») et des alertes de sécurité. Cette approche permet aux entreprises, notamment les PME, de renforcer leur posture de cybersécurité sans devoir internaliser toutes les compétences nécessaires.

Les consultants en cybersécurité

En complément des équipes techniques, les consultants en cybersécurité jouent un rôle important dans la chaîne de défense des organisations. Ils interviennent sur des missions variées :

- Audits de sécurité ;

- Définition de politiques de protection des données ;

- Elaboration de stratégies sur mesure adaptées aux enjeux de chaque entreprise.

Spécialisés dans les domaines de la « GRC » (Gouvernance, Risques et Conformité), ces experts aident les organisations à identifier et gérer leurs risques, à se conformer aux réglementations (RGPD, ISO 27001, NIS2, DORA...) et à structurer des politiques de cybersécurité solides. Ils évaluent également la maturité des systèmes de cybersécurité en place, réalisent des audits de conformité, et proposent des plans d’action pour corriger les écarts identifiés.

Leur rôle est aussi d’accompagner les « RSSI » (Responsables de la Sécurité des Systèmes d’Information) dans la définition et le pilotage de la stratégie cybersécurité, facilitant ainsi le dialogue avec leurs directions générales et les COMEX des entreprises.

Les institutions gouvernementales

Les institutions publiques jouent un rôle structurant dans l’écosystème européen de la cybersécurité. En France, l’acteur central est l’Agence Nationale de la Sécurité des Systèmes d’Information (« ANSSI »)(12).

L'ANSSI a pour mission de protéger les systèmes d’information de l’Etat, des infrastructures critiques et des entreprises stratégiques. L’agence intervient dans la prévention, la détection et la gestion des incidents de sécurité. Sa branche opérationnelle, le CERT-FR(13), assure la veille, l’alerte et la réponse aux attaques informatiques, en lien avec l’ensemble des acteurs concernés.

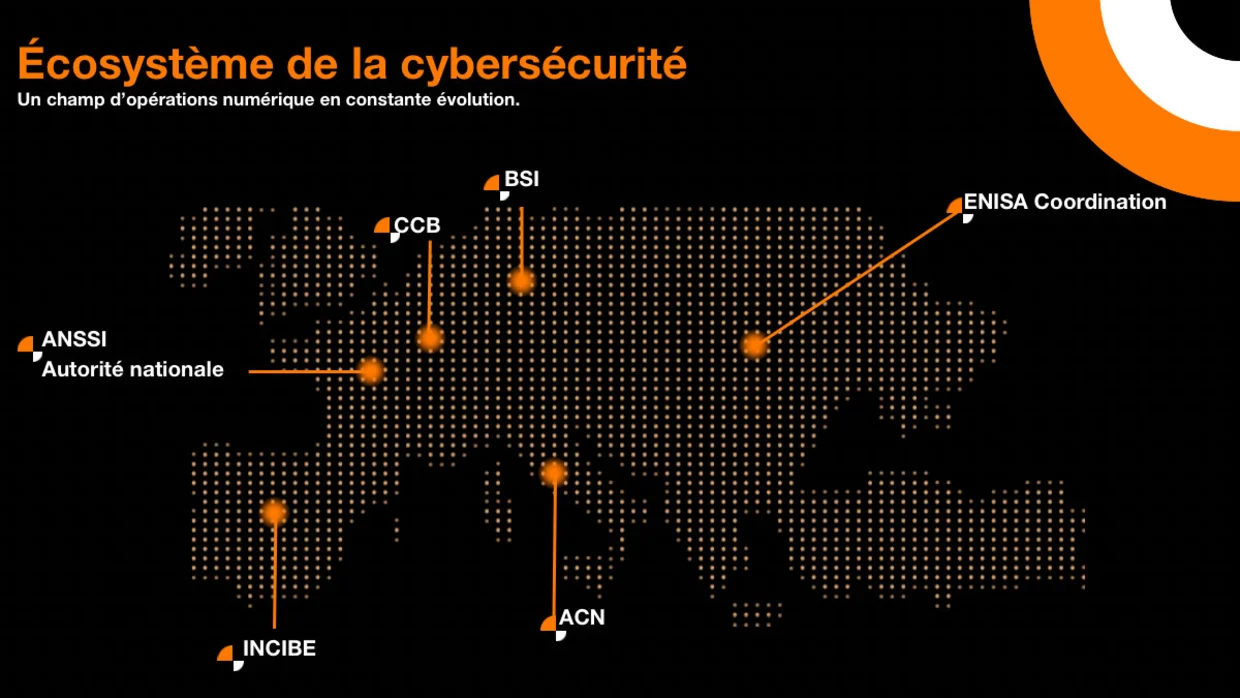

Un modèle également présent dans plusieurs pays européens, où des agences nationales pilotent la cybersécurité et coordonnent la réponse aux incidents :

- En Allemagne : c’est le « BSI »(14) (Bundesamt für Sicherheit in der Informationstechnik, soit l'Office fédéral de la sécurité des technologies de l'information en Français) qui assure cette mission ;

- En Belgique : le pays s’appuie sur le « CCB » (Centre pour la Cybersécurité Belgique)(15), qui centralise les efforts nationaux en matière de sécurité numérique ;

- En Italie : l' « ACN » (16) (Agenzia per la Cybersicurezza Nazionale ou Agence pour la cybersécurité nationale) pilote la stratégie nationale de cybersécurité et coordonne les actions de réponse aux incidents à travers le CSIRT italien.

- En Espagne : l’« INCIBE » (17) (Instituto Nacional de Ciberseguridad ou Institut national de la cybersécurité) mène des actions de sensibilisation, de formation, et accompagne les entreprises, notamment les PME, dans le renforcement de leur sécurité.

À l’échelle de l’Union européenne, l’« ENISA »(18) (European Union Agency for Cybersecurity, soit l'Agence de cybersécurité de l'union européenne) joue un rôle transversal. Elle soutient les Etats membres dans le renforcement de leurs capacités, et facilite la coordination en cas de crise de cybersécurité majeure.

L'ENISA joue un rôle clé dans l'harmonisation des pratiques de cybersécurité en Europe et soutient les pays dans la mise en place de politiques de protection des infrastructures critiques.

L'essentiel du paysage de la cybersécurité

La cybersécurité est un domaine où se confrontent des acteurs aux motivations variées : cybercriminels motivés par l’appât du gain, hacktivistes engagés, ou encore groupes soutenus par des États.

Face à ces menaces, des institutions comme l’ANSSI, des acteurs privés et des organisations européennes unissent leurs efforts pour renforcer notre sécurité numérique collective. La collaboration entre ces différents acteurs est indispensable pour anticiper et répondre efficacement aux cyberattaques, protégeant ainsi les citoyens et les infrastructures critiques.

Pour en savoir plus sur les forces en présence et l'état de la cybermenace dans le monde en 2025, lisez notre rapport Security Navigator ci-dessous.