5 juin 2024

Sécurité du Cloud

Protection renforcée des environnements cloud et conteneurs, prévention active des erreurs de configuration et détection fiable des menaces multi-cloud.

91 % des attaques débutent par un mail malveillant (phishing, spear-phishing).

99 % des fuites de données sont liées à une erreur humaine ou un compte compromis. Avec la montée du cloud, la transformation digitale expose de nouvelles surfaces d’attaque : téléphone, messagerie, système d’authentification, etc. Protéger efficacement, c’est donc réduire les risques, sécuriser vos usages métiers, et anticiper les évolutions réglementaires ou technologiques.

Orange Cyberdefense propose un ensemble cohérent de services pour vous protéger à chaque niveau :

5 juin 2024

Protection renforcée des environnements cloud et conteneurs, prévention active des erreurs de configuration et détection fiable des menaces multi-cloud.

5 juin 2024

Cartographie exhaustive des données, identification claire des usages, contrôle rigoureux des habilitations, traçage systématique des accès et sécurisation complète du cycle de vie des informations.

15 mars 2023

Protection spécifique de Microsoft 365 et des messageries cloud, analyse approfondie des activités suspectes, neutralisation efficace des compromissions et consolidation mesurable de la posture de sécurité.

5 juin 2024

Obtention complète de la visibilité sur le parc matériel et logiciel, identification immédiate des vulnérabilités et déploiement rapide des correctifs en temps réel.

5 juin 2024

Gestion centralisée des identités et des accès, gouvernance claire des droits, automatisation complète du cycle de vie, renforcement mesurable de la conformité et simplification concrète de l’expérience utilisateur.

16 octobre 2024

Protection renforcée des messageries, détection experte des menaces grâce à l’IA et à l’analyse humaine, remontée systématique des alertes au SOC, supervision de Proofpoint et accompagnement en continu.

5 juin 2024

Garantie d’un accès sécurisé aux données et appareils pour chaque utilisateur, quel que soit son emplacement, grâce à une architecture moderne et flexible de type SASE.

5 juin 2024

Protection avancée des sites et applications web, filtrage précis du trafic illégitime ou automatisé, blocage rapide des attaques DDoS, des tentatives de défiguration ou du vol de contenu.

5 juin 2024

Élimination définitive des mots de passe, activation flexible d’une authentification forte, gestion centralisée des accès et maîtrise des risques via un portail cloud sécurisé.

Notre approche allie technologie et expertise humaine.

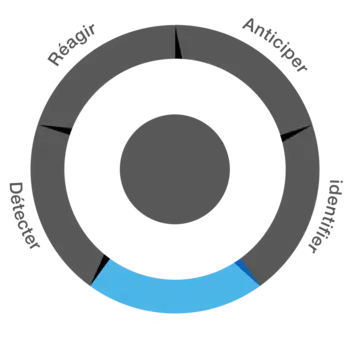

Nos experts commencent par analyser vos usages métiers, vos systèmes et vos données critiques pour détecter les points faibles à protéger.

Nous mettons en œuvre une défense en profondeur : authentification forte, filtrage d’emails, protection cloud, gestion des identités et accès, SASE et plus.

Grâce à notre plateforme de Threat Intelligence mondiale et à nos 26 SOC interconnectés, nous corrélons en temps réel les menaces détectées sur vos environnements.

Des analystes sécurité, ingénieurs cloud, experts conformité vous accompagnent dans l’ajustement de votre posture, l’analyse des incidents, et l’optimisation continue de vos protections.

Avoir une vision précise de vos intérêts, analyser votre niveau d’exposition aux menaces.

Voir nos solutions

Sécuriser vos assets critiques et vous accompagner dans le choix d'une solution.

Voir nos solutions

Nos solutions de détection pour surveiller et analyser les incidents de sécurité.

Voir nos solutions