23 décembre 2021

Dans cette analyse, nous nous focaliserons sur l’Afrique francophone regroupant le Maghreb (Lybie exclue) ainsi que les pays formant la zone UEMOA (Union Economique et Monétaire Ouest-Africaine). Plus spécifiquement la liste des pays étudiés se compose du nord au sud de : la Tunisie, l’Algérie, le Maroc, la Mauritanie, le Mali, le Niger, le Sénégal, le Burkina Faso, la Guinée, le Bénin, le Togo et la Côte d’Ivoire. La zone dite CEMAC (Communauté Economique et Monétaire d’Afrique Centrale) regroupant le Tchad, la Centrafrique, le Gabon, le Cameroun, le Congo, et la Guinée équatoriale est exclue de l’étude.

Région du monde à fort potentiel et perçue comme un relai de croissance important pour l’économie mondiale, tirée par une population jeune, des investissements significatifs dans les infrastructures et une forte tendance à la digitalisation, l’Afrique francophone et le Maghreb connaissent néanmoins de fortes disparités régionales.

Parce que la transformation numérique ne vient pas sans risques, nous assistons aujourd’hui à une forte croissance de la cybercriminalité. Cette étude vise à apporter un éclairage sur la situation actuelle en matière de cybersécurité et sur les leviers à disposition pour permettre une meilleure sécurisation du cyberespace dans le futur.

Amorcée depuis les années 2000, la digitalisation de l’Afrique francophone se poursuit à un rythme soutenu. Le Maghreb (hors Lybie[1] et Mauritanie) affiche désormais un taux de pénétration de smartphones proche des pays de l’OCDE (Organisation de Coopération et de Développement Economique) avec environ 90% de la population détentrice d’un téléphone portable[2]. Les pays d’Afrique de l’Ouest poursuivent cette tendance avec un léger retard (entre 70 et 90% pour des pays comme la Côte d’Ivoire et le Sénégal).

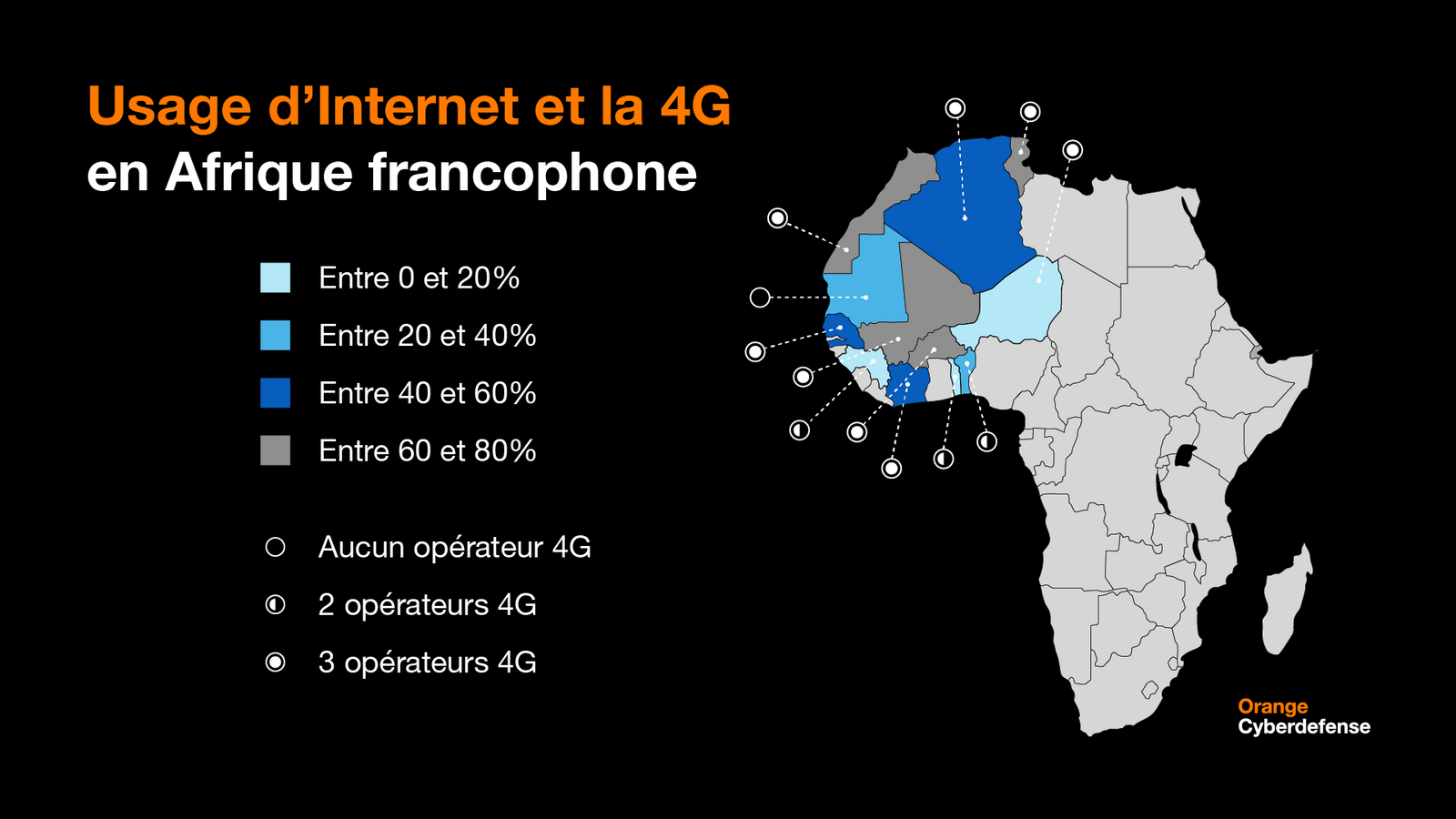

Aujourd’hui, l’utilisation d’Internet est également largement répandue dans l’ensemble de ces pays même si l’on peut encore s’attarder sur quelques différences notables : si le Maroc, l’Algérie, la Tunisie et le Sénégal tournent autour de 60% de la population connectée à Internet, certains pays d’Afrique sub-saharienne ne connaissent pas le même taux de pénétration : seulement 20% pour la Mauritanie, 18% pour le Burkina Faso et 12% pour le Togo[3].

Le déploiement de la 4G se poursuit également. Orange annonce notamment 23,8 millions de clients à ses offres 4G sur la zone Afrique et Moyen-Orient[4] et est loin d’être le seul opérateur à couvrir cette zone.

L’équipement des populations en outils digitaux et en accès Internet a permis l’essor de produits et services digitaux de toute nature : développement du e-banking, du mobile payment, modernisation de l’état, e-commerce au sens large…

Par ailleurs, certains pays africains ont entamé des évolutions substantielles dans des secteurs très pointus comme celui de la blockchain. En outre, le Togo accueillera la première agence pour l’intelligence artificielle de l’Afrique francophone6.

Cette digitalisation pousse également les entreprises à se transformer très rapidement pour pouvoir répondre à la demande toujours croissante de dématérialisation.

Alors que les échanges se multiplient dans le cyberespace, la cybercriminalité se développe. Ainsi, le coût de la cybercriminalité est estimé à 3,5 milliards d’euros pour l’ensemble du continent africain[5]. Selon un rapport produit par CISCO, 94% des entreprises de la région MENA (Moyen-Orient et Afrique du Nord) avouent avoir essuyé au moins une cyberattaque au cours des 12 derniers mois dont près de la moitié (48%) ont occasionné plus de 500 000$ de dommages[6].

Les types d’attaques sont variés et on assiste à une complexification et une sophistication croissante avec le temps. Loin de l’image des « brouteurs » (cyber-escrocs opérant depuis Internet en promettant l’amour à des personnes ciblées en Europe ou Amérique pour ensuite soutirer des sommes d’argent parfois conséquentes) opérant majoritairement depuis l’Afrique sub-saharienne notamment depuis la Côte d’Ivoire et le Nigéria, les cyber-escrocs d’aujourd’hui ont recours à tout un arsenal technique disponible notamment sur le darkweb (rançongiciels, faux anti-virus, code ou applications malveillantes, chevaux de Troie…).

Les entreprises, avançant à marche forcée vers la digitalisation de leur SI (système d’information), négligent parfois la mise à jour de leurs systèmes lorsque ceux-ci ne sont pas carrément illicites. L’association BSA (Business Software Alliance) estime dans un rapport de 2018 que 80% des logiciels en Afrique (avec notamment 82% pour l’Algérie, 79% pour la Côte d’Ivoire, 64% pour le Maroc, 74% pour le Sénégal, 73% pour la Tunisie) sont piratés ou contrefaits, ce qui rend impossible leurs mises à jour et le support éventuels d’éditeurs[7]. Cette surexposition implique un risque significatif d’infection. En effet, l’Union Africaine estime que 80% des ordinateurs de la zone UEMOA sont infectés par au moins un malware ou virus[8].

D’après une étude réalisée par Symantec, en 2016 sur les 12 pays objet de cette étude, seule la moitié avait déjà mis en place un cadre règlementaire basique concernant la criminalisation dans le cyberespace et la constitution de preuves électroniques[9]. Les pays du Maghreb accompagnés du Bénin semblent plus en avance que le reste des pays de l’UEMOA ayant déjà pris des mesures pour adopter un cadre légal (Côte d’Ivoire, Sénégal) ainsi que la Mauritanie.

Concernant la protection des données à caractère personnel, la convention de Malabo de 2014 proposée lors de la Convention de l’union africaine sur la cybersécurité et la protection des données à caractère personnel comprend notamment la promotion de la culture de la cybersécurité en lien avec un effort de sensibilisation des populations, l’élaboration de politiques nationales de cybersécurité, la formation des acteurs présents et futurs ainsi que la mise en place d’infrastructures de cybersécurité (CERT, structure d’investigation etc.). Toutefois, parmi les 55 pays africains, seuls 14 ont signé cette convention (dont le Bénin, la Guinée, la Mauritanie, le Sénégal, la Tunisie et le Togo) et 3 seulement l’ont ratifiée (Sénégal, Togo et l’île Maurice).

Parallèlement, la convention de Budapest entrée en application dix ans avant celle de Malabo (2004) moins complète et donc moins contraignante mais ouverte à tous les pays (même si elle se trouve sous l’égide du Conseil de l’Europe) a été ratifiée par le Maroc et le Sénégal.

Il convient aussi de noter que des initiatives ont été prises au niveau sous régional, avec notamment la Communauté économique des États de l’Afrique de l’Ouest (CEDEAO) qui a produit une Directive concernant la lutte contre la cybercriminalité en août 2011. Cette directive comporte des mesures sanctionnant les actes de cybercriminalité.

Un autre facteur aggravant à la situation précaire du cyberespace est le manque de ressources à disposition des organisations dans le monde et plus particulièrement dans les pays du Maghreb et de l’UEMOA. D’après une étude menée par Cybersecurity Ventures, 3,5 millions d’emplois dans la cybersécurité seront vacants d’ici 2021 dans le monde[10].

Il convient ici encore de distinguer les situations. Si le Maroc s’illustre par plusieurs entreprises spécialisées en cybersécurité rayonnant maintenant sur la sous-région, voire le continent et plus, c’est en partie grâce à plusieurs filières de formation spécialisées et un tissu économique assurant des débouchés aux nouveaux diplômés.

Par ailleurs, le royaume chérifien dispose de plusieurs instituts de formation dispensant des cursus en la matière reconnus par la Conférence des grandes écoles (CGE). Il en va de même en Tunisie où des cursus labellisés par la CGE forment des étudiants aux métiers de la cybersécurité. Ces instituts nord-africains développent d’ailleurs des partenariats avec plusieurs écoles de l’Afrique sub-saharienne.

Concernant la zone sub-saharienne, on notera les deux locomotives que sont le Sénégal et la Côte d’Ivoire avec pour la première nommée l’ouverture fin 2018 d’un établissement de formation des experts de la sous-région dans la région de Dakar. Toujours dans la région de la capitale sénégalaise, le groupe français de formation Institut Mines-Télécom propose depuis 2018 un mastère en technologies du web et cybersécurité. Le gouvernement ivoirien, quant à lui, a signé un partenariat avec Microsoft permettant de former les experts informatiques en cybersécurité de la police nationale (IT Academy). Un centre d’excellence certifié par l’ITU (International Telecom Union) fournit également des formations aux métiers de la cybersécurité en complément des universités ivoiriennes proposant également des cursus en cybersécurité.

La pénurie de profils qualifiés en cybersécurité est d’autant plus prononcée dans l’ensemble des pays faisant l’objet de l’étude qu’il existe un véritable appel d’air des pays du nord compte tenu de la tension et de l’attractivité (rémunération, installation facilitée, formation) des marchés européens voire américains.

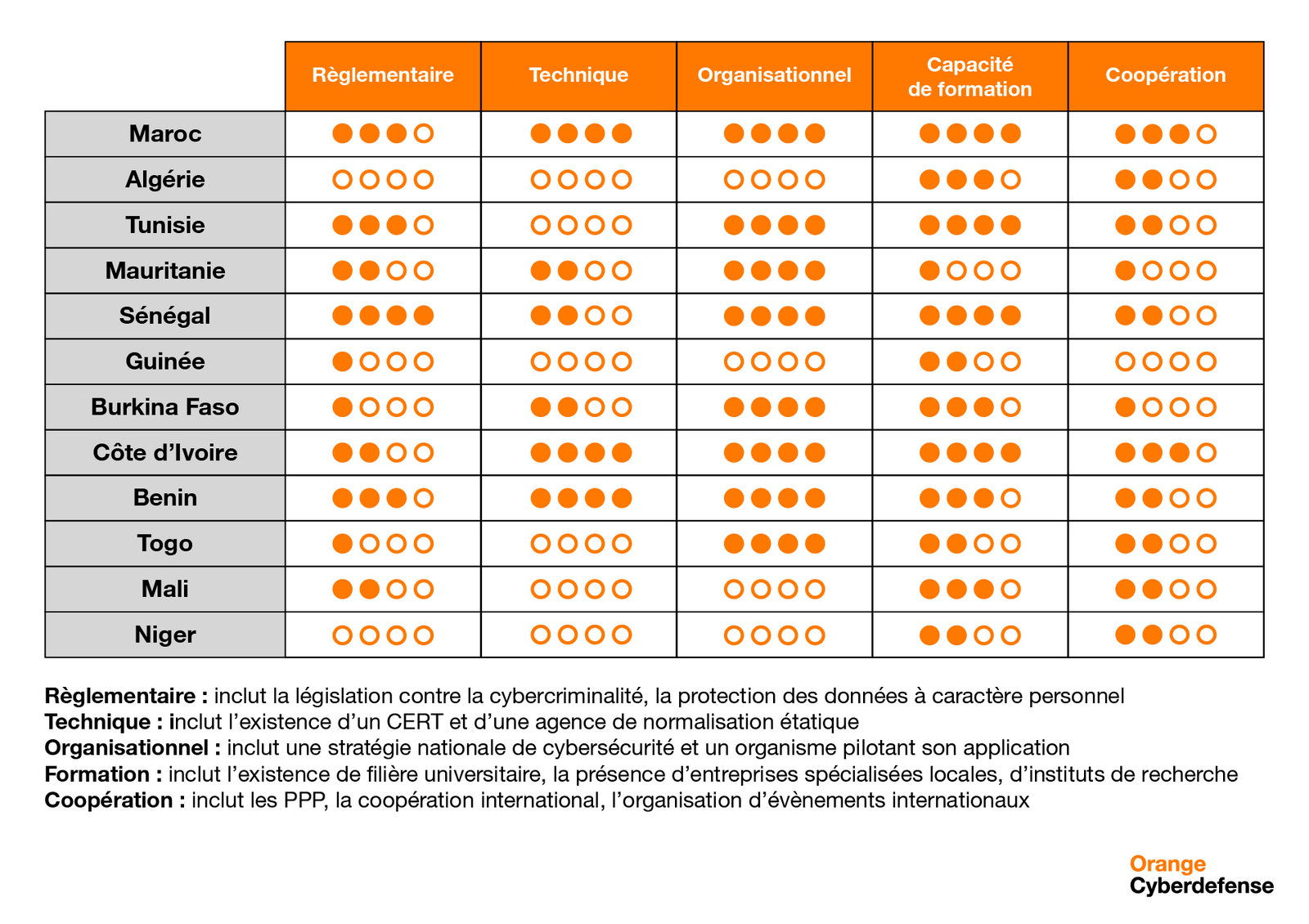

Le tableau ci-après dresse une synthèse de l’état actuel de la maturité cyber des états étudiés en fonction de 5 axes :

Au fil des différents enjeux et constats que nous avons décrits, se dessinent les défis à relever pour la zone étudiée. Ils pourraient se décliner en cinq axes principaux :

Fixer le cap

Une vision stratégique claire est nécessaire pour pouvoir définir des objectifs ambitieux et réalistes.

A ce titre des stratégies nationales permettant de fixer un cadre, définir les priorités, nommer les responsables et déterminer les moyens à mettre en œuvre afin de sécuriser leur cyberespace constitueront une première étape importante. Si certains Etats disposent déjà de stratégies formalisées, d’autres n’ont toujours pas entamé ce travail.

Ces stratégies devraient notamment inclure des dispositifs de sécurisation des Infrastructures d’importance vitale (IIV), entreprises et organisations nécessaires au fonctionnement de la nation (opérateur télécoms, système bancaire, producteur et distributeur d’énergie…). A titre d’exemple le Maroc s’est déjà doté de politiques, circulaires et contrôles de ses IIV.

Par ailleurs, il est intéressant de noter que le levier règlementaire permet la montée en maturité des organisations. Celle-ci peut être accompagnée par des partenariats public-privé afin d’assurer une opérationnalisation effective et rapide.

Enfin, ces stratégies nationales n’enlèvent rien à la sensibilisation d’un autre public, plus important encore : les citoyens. Trop souvent, des personnes vulnérables sont victimes de cyber-arnaques ou cyber-harcèlement ou pire. Sensibiliser sa population aux risques cybernétiques est primordial. Que ce soit à l’initiative de l’Etat ou en partenariat avec des grands groupes largement implantés localement, de vastes campagnes de sensibilisation peuvent être lancées particulièrement auprès des plus jeunes toujours dans une optique de garantir une meilleure confiance numérique.

Renforcer la réglementation et la coopération

Il est important d’inclure un volet législatif dans les stratégies nationales pour permettre d’une part, de pouvoir poursuivre les cyberattaquants et d’autre part, de disposer d’un arsenal dissuasif permettant de décourager les nouvelles tentatives.

Il va de soi qu’Internet ne connaissant pas les frontières nombre de cyberattaques se répandent dans de multiples pays. Une harmonisation des législations, a minima entre les différents pays des sous-régions constituerait un levier plus efficace que des travaux individuels. La convention de Budapest offre à ce titre une disposition intéressante encourageant la coopération interétatique dans le cadre de la lutte contre la cybercriminalité.

Henry Ford disait que « se réunir est un début, rester ensemble est un progrès, travailler ensemble est la réussite ». Cette situation ne pourrait être plus d’actualité concernant le renforcement des mesures de cybersécurité. La lutte contre la cybercriminalité ne se gagnera que collectivement. De par son caractère invisible, sans frontières et protéiforme, la cybercriminalité nécessite une action conjointe à tous les niveaux : au sein même des Etats, avec comme évoqué, la mise en place de PPP ; entre les Etats concernant l’adoption d’un cadre législatif harmonisé ; au niveau de la sous-région pour parvenir à s’échanger les informations, meilleures pratiques et dans le cadre d’investigations transfrontalières ; au sein de l’UA dans le cadre d’une meilleure sensibilisation globale et dans la montée en compétences des expertises ; enfin entre les Etats africains et étrangers pour bénéficier des connaissances et technologie développées ailleurs.

Piloter l’action et la mesurer

Pour que ces politiques étatiques ne restent pas que des vœux pieux, il convient également pour les nations de se doter d’organismes spécialisés en cybersécurité en charge de la régulation du secteur et de la conduite de ces projets. Dans cette optique, une entité capable d’accompagner les organismes en cas d’attaques mais également de réguler le marché de la cybersécurité en octroyant des certifications adéquates aux différents fournisseurs de matériel, logiciels et services de cybersécurité s’avère pertinente.

Développer le capital humain et l’écosystème

La cybersécurité représente, en plus d’une nécessité pour sécuriser son cyberespace, un formidable levier de développement. Les besoins sont à priori immenses et n’ont de cesse d’augmenter tant en termes de main d’œuvre qualifiée que de biens et services associés.

Si des initiatives ont déjà été prises dans ce sens notamment en Côte d’Ivoire avec la création d’un centre de formation en partenariat avec Microsoft, ce type d’action peut être prolongé pour couvrir non seulement les besoins du pays, mais aussi de la sous-région, voire plus.

Par ailleurs, à l’instar de la situation actuelle au Maghreb, ces ressources formées et compétentes sont trop souvent chassées par les entreprises étrangères, notamment européennes en pénurie de main d’œuvre qualifiée. Ainsi, au-delà de la formation, les Etats font face au défi de se doter de politiques de rétention de ces talents qui peuvent être de plusieurs types : valorisation de ces filières, incitation fiscale, bourses ou aide financière en échange d’un engagement de service pour les organismes d’Etat…

Détecter et se préparer

Si plusieurs pays de la zone étudiée disposent déjà d’organismes étatiques comme des CERT (Computer Emergency Response Team) ou des CSIRT (Computer Security Incident Response Team), organismes en charge notamment de veille des vulnérabilités et veille de sécurité, ils accompagnent les IIV ou toute organisation dans la gestion d’incident majeur de cybersécurité ce qui constitue une deuxième étape prioritaire. Ces organismes peuvent être le fruit de PPP ou être intégralement étatiques mais constituent le premier pas vers une capacité de détection des Etats.

[1] La lybie ne fait pas partie du périmètre de cette étude

[2] https://itu.foleon.com/itu/measuring-digital-development/mobile-phone-ownership/

[3] https://www.internetworldstats.com/stats1.htm

[4] https://www.orange.com/fr/Investisseurs/Resultats-et-presentations/Folder/Derniers-resultats-consolides

[5] https://www.serianu.com/downloads/AfricaCyberSecurityReport2017.pdf

[6] https://www.cisco.com/c/m/en_qa/campaigns/security/cyber-threats-and-protection-2018-report/index.html

[7] https://gss.bsa.org/wp-content/uploads/2018/05/2018_BSA_GSS_Report_en.pdf

[8] https://unctad.org/meetings/en/Presentation/dtl_uemoa2018p17_ayankey_fr.pdf

[9] https://www.sbs.ox.ac.uk/cybersecurity-capacity/system/files/Cybersecurity_trends_report_Africa-en.pdf

[10] https://www.herjavecgroup.com/wp-content/uploads/2018/12/CV-HG-2019-Official-Annual-Cybercrime-Report.pdf