27 janvier 2026 | Rapport

Notre analyse consacrée à l'hacktivisme pour le Security Navigator 2024 montrait déjà une résurgence du phénomène. A l'époque, le niveau de nuisance des incidents observés était relativement mineur. Ce qui ressortait par contre était l'émergence de tendances structurelles beaucoup plus importantes au sein du paysage global de la menace. L'hacktivisme est depuis devenu plus fréquent, coordonné et de plus en plus lié aux enjeux géopolitiques.

En 2023, nous avions illustré notre analyse à l'aide d'une frise chronologique soulignant l'imbrication d'événements en ligne et « IRL » dans les pays nordiques. Avec un peu de recul, nous avons réalisé que cette tendance était globale et observée depuis dans plusieurs régions du monde.

Cette analyse conserve toute sa pertinence aujourd'hui. L'année suivante, notre article « Explorer les liens entre cyber activisme et opérations étatiques » rédigé pour le Security Navigator 2025 proposait une vision élargie du phénomène. L'hacktivisme ne peut plus être perçu sous le prisme du simple activisme ou de la contestation digitale. Il se positionne de plus en plus à l'intersection du cybercrime, des opérations d'influence et de campagnes hybrides alignées sur les intérêts étatiques.

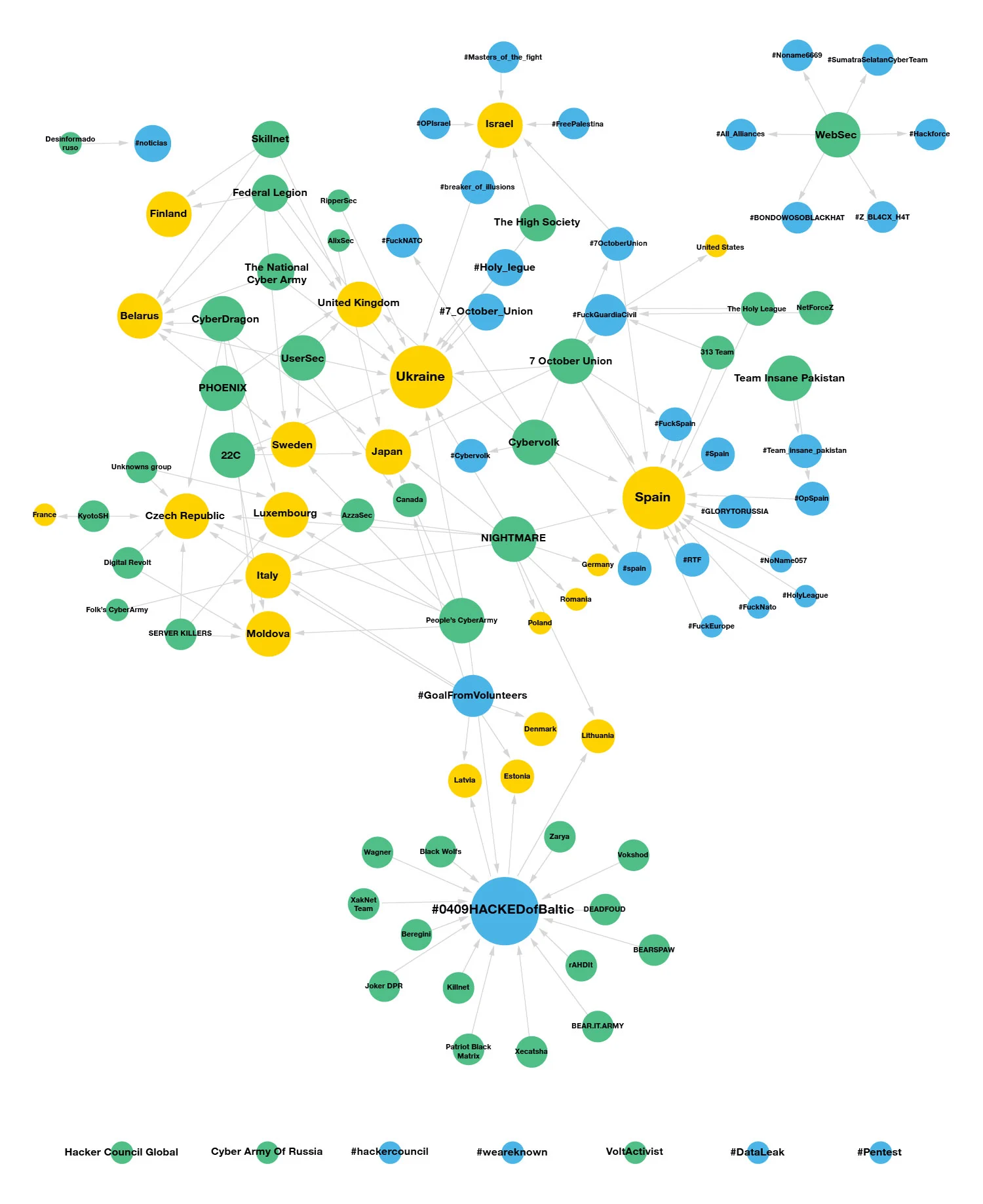

Depuis 2022, mais surtout en 2023, nous avons observé deux tendances marquantes chez les hacktivistes. Premièrement, le volume de leurs actions a connu une augmentation spectaculaire. Ensuite, des petits groupes ont commencé à rejoindre des collectifs plus importants, ce qui leur a permis de partager ressources, outils et visibilité. Des campagnes telles que #OpSweden, #OpFrance et #OpAustralia ont illustré l'évolution de cet hacktivisme, délaissant les actions isolées au profit d'opérations coordonnées. En 2024, nous avons commencé à suivre certains de ces réseaux, en recensant leurs campagnes et les différents pays touchés. Le schéma ci-dessous a permis de cartographier les nombreuses alliances formées par l'un des groupes d'hacktivistes pro-Russes les plus actifs, afin de cibler conjointement certains pays.

Ces campagnes ont touché de façon disproportionnée des gouvernements, des opérateurs de télécommunication et des entreprises du secteur de l'énergie et des médias. Ces cibles n'étaient pas forcément les plus vulnérables sur le plan technique. Elles revêtaient surtout un aspect symbolique. A ce stade, il était évident que l'impact recherché par ces groupes d'hacktivistes allait bien au-delà de la simple perturbation. Ces cibles ont bien souvent été choisies en fonction de leur statut sur le plan politique et social.

Cette analyse a été confirmée dans le Security Navigator 2025, qui propose un focus sur l'hacktivisme moderne. En s'attardant sur le profil des victimes, la motivation de ces groupes se révèle bien plus symbolique qu'opérationnelle. Les attaques menées contre des services aussi essentiels que les services bancaires ou les transports publics sont conçues pour pointer les vulnérabilités des institutions du doigt et étayer leur discours critique sur la défaillances des Etats.

En ce sens, la cible importe moins pour sa valeur technique que pour sa portée sociale.

Un autre facteur réside dans le rôle joué par les médias dans l'amplification des messages des hacktivistes. En relayant le discours des acteurs malveillants, la couverture médiatique peut contribuer à accroître l'inquiétude du public, éroder la confiance envers les institutions et fausser la perception des vulnérabilités systémiques. Ce faisant, les reportages à sensation peuvent, sans le vouloir, s'inscrire dans un mécanisme d'amplification plus large, dont ces acteurs tirent profit. Cet effet est décuplé lorsque les acteurs malveillants sont régulièrement cités, nombre d'entre eux suivant activement les retombées médiatiques de leurs actions et tirent parti de cette visibilité pour valider, amplifier et pérenniser leurs campagnes.

Dans l'édition 2025 de notre Security Navigator, nous avons présenté un historique de l'hacktivisme, avec une évolution qui s'étend sur trois périodes distinctes :

L'hacktivisme traditionnel, dont les fondations reposent sur une forme de rébellion contre l'autorité et les institutions, fait place à des actions alignées avec les Etats. On quitte progressivement le domaine de l'agit prop numérique au profit d'opérations de grande ampleur, voire à une veritable guerre cybernétique.

C'est là un changement de paradigme radical. L'hacktivisme n'a plus seulement un rôle d'opposition : il soutient les objectifs étatiques.

Nous soutenions dès 2024 que l'impact réel de l'hacktivisme était plus sociétal et psychologique que purement technique. L'hacktivisme étant lié aux changements géopolitiques, sociaux et économiques de notre époque, il est à l'origine d'escalades liées à des conflits bien réels : une action « IRL » va engendrer une réponse cybernétique qui elle même va être la source de tensions renouvelées. On parle de plus en plus à ce sujet de guerre hybride, les anglosaxons utilisant par exemple le terme de « cyberwarfare ».

En 2025, notre analyse tendait à montrer que l'hacktivisme moderne cherche à façonner l'opinion publique en jouant sur la peur, l'incertitude, le doute et la manipulation. Il s'agit plus d'influer sur l'opinion que de perturber le bon fonctionnement de tel ou tel service. L'objectif est bien de déstabiliser la confiance des populations envers les institutions - notamment le pouvoir démocratique - et de contribuer activement à diviser la société. Le croisement entre hacktivisme et désinformation est de plus en plus pregnant. On observe en effet la montée en puissance de cyberattaques secondées par un narratif déployé sur des médias sociaux tels que Telegram.

La prise pour cible des processus démocratiques est une tendance particulièrement importante que nous avons mis en évidence dans le Security Navigator 2025. Avec plus de 50 pays ayant tenu des élections au cours de l'année 2024, notre étude a permis de relever que ces moments de la vie démocratique sont particulièrement propices aux campagnes d'influence.

L'attention des hacktivistes se porte de plus en plus sur les portails électoraux et les sites d'institutions démocratiques, qui constituent des cibles hautement symboliques. L'objectif est double : en perturber l'accès et porter atteinte à la confiance du public envers le processus électoral.

Une telle ingérence en période d'élections représente une escalade en soi puisqu'elle cible les fondements mêmes de la démocratie. Des systèmes de vote électronique dans des pays comme la France, la Finlande, la Belgique, l’Autriche et le Royaume-Uni ont été attaqués lors des périodes électorales de 2024, menaçant leur intégrité et semant le doute quant aux résultats. Nous avons continué d'observer ce type d'agissements en 2025.

Autre conclusion majeure de l'édition de notre rapport 2025 concerne la convergence des ressources opérationnelles utilisées par les hacktivistes. Les hacktivistes modernes s'appuient de plus en plus sur des services DDoS(1) à la demande, des outils malveillants conçus de manière collaborative, des récompenses en cryptomonnaies et des techniques de coercition qui s'apparentent à de l'extorsion. C'est là une évolution marquée par rapport à l'activisme idéologique ayant précédé l'ère de l'hacktivisme.

Cette tendance illustre la façon dont la cybercriminalité a fait évoluer le modèle opérationnel et économique de l'hacktivisme, qui est de plus en plus difficile à distinguer du cybercrime et autres « conflits proxy » (2) tolérés par certains Etats. Ce qui nous amène à poser une question cruciale : notre analyse relève t-elle d'une définition traditionnelle de l'activisme cyber et de l'hacktivisme ? Où assistons-nous à l'émergence de tout autre chose ?

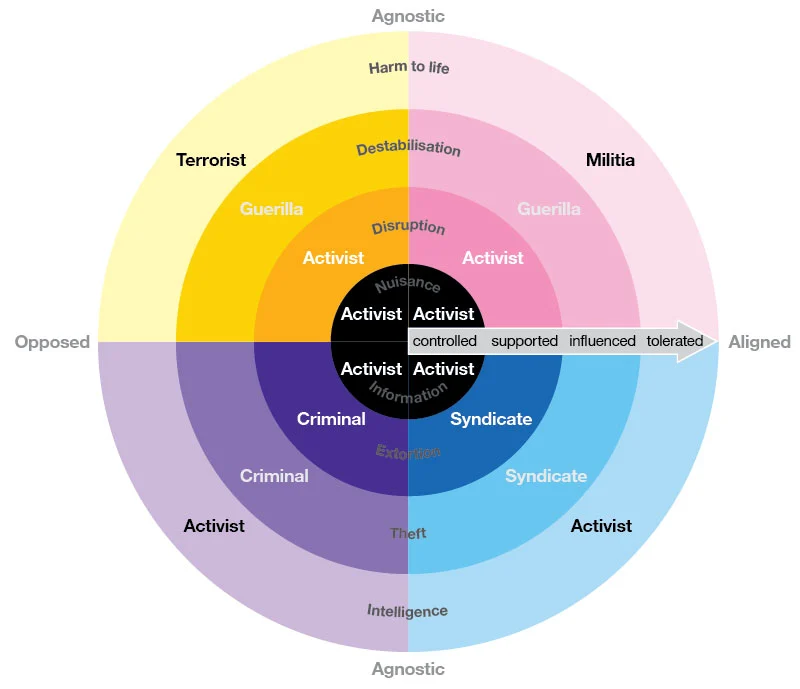

Nous avons récemment constaté que de nombreuses campagnes contemporaines dépassent largement le cadre et l’éthos traditionnellement associés à l’hacktivisme. Plutôt que nous appuyer sur des catégories figées, notre approche intègre la nature hétérogène de ces activités et offre un socle plus nuancé pour distinguer le cyberactivisme citoyen (ou hacktivisme) des opérations de proxy hybrides, des cyberattaques motivées par une escalade ou simplement des activités cybercriminelles « classiques ». Notre approche a permis de cartographir ces opérations avec deux dimensions : le degré d’alignement avec les objectifs étatiques (allant de l’opposition à une influence, tolérance, soutien ou contrôle croissant) et le niveau d’impact, allant d’une nuisance à la perturbation, la déstabilisation et le degré de nuisance du préjudice.

Vu sous cet angle, le terme « hacktivisme » lui-même ne correspond pas à une catégorie clairement définie. C'est une étiquette qui peut être remise en question car elle peut masquer un alignement stratégique plus profond. Pour cette raison, la fin du présent article fait référence à un « prétendu » hacktivisme.

De plus, nous suivons des groupes d'individus qui s’inscrivent dans ce cadre élargi, afin de comprendre leurs motivations, leurs alliances et, par conséquent, leur véritable nature. Vous pouvez retrouver le fruit de notre recherche et de nos analyses sur cette page (en Anglais).

Nos conclusions dessinent dans l'ensemble une trajectoire claire. Ce que l'on nomme aujourd'hui « hacktivisme » n'est pas simplement une forme de protestation numérique. C'est une composante des conflits hybrides modernes, de plus en plus alignée sur les discours étatiques et amplifiée par les médias traditionnels et les médias sociaux. L'hacktivisme vise davantage à déstabiliser la société qu'à provoquer de simples perturbations techniques. Les cibles des hacktivistes et leurs victimes ne sont pas seulement des serveurs ou des sites web. Leurs attaques portent atteinte à la stabilité des institutions, la confiance du public et la légitimité démocratique.

Se protéger de cet hacktivisme nécessite plus que de simples mesures techniques de remédiation. Cela exige une résilience stratégique : protéger l'intégrité de l'information, contrer les discours manipulateurs et maintenir la confiance de la société face aux perturbations cyber motivées politiquement.

Nos précédents travaux mettaient en évidence l'entrée de l'hacktivisme dans l'ère de l'establishment. Une transition marquée par un alignement géopolitique croissant, des objectifs motivés par un narratif précis et la convergence entre des actions de perturbation cyber traditionnelles et plus orientées vers la manipulation de l'information et l'influence. L'édition 2026 du Security Navigator suggère que cette perspective devrait se poursuivre de façon encore plus soutenue. Le prétendu hacktivisme n'évolue plus seulement en termes de coordination opérationnelle et de message à faire passer, mais bien sur le terrain du risque. En clair, nous sommes passés d'une disruption principalement numérique à des scénarios hybrides aux répercussions cyber et physiques.

Si le volume des actions que nous avons relevé en 2025 est important, leur impact reste relativement mineur. Nos dernières analyses montrent néanmoins que les acteurs en question portent de plus en plus leur attention sur des sites critiques, industriels et opérationnels. Des incidents impliquant un accès non autorisé ou des tentatives de manipulation dans des secteurs tels que la gestion de l'eau, les systèmes énergétiques et l'agriculture illustrent la portée symbolique de ces attaques. Même lorsque les dégâts sont limités ou contenus, la capacité à démontrer l'accès à de tels systèmes porte un poids psychologique et sociétal important.

Par ailleurs, notre dernière étude souligne que l'objectif principal des hacktivistes est plus cognitif que purement technique. Les revendications de compromissions, vérifiées ou non, sont rapidement amplifiées par les écosystèmes médiatiques et les médias sociaux, transformant la disruption en spectacle.

Enfin, nos recherches les plus récentes mettent en lumière un défi stratégique croissant pour les décideurs, les autorités et les législateurs. Les réponses et dissuasions traditionnelles sont mal adaptées aux écosystèmes décentralisés. Beaucoup plus flexibles et mouvants, leur capacité de régénération pose un sérieux challenge face à l'inertie des institutions.

Malgré d'importants coups de filet, les approches conventionnelles en matière d'application de la loi et de sanctions montrent leurs limites, confrontées à des acteurs motivés par leur patriotisme ou une idéologie plutôt que par le simple appel du crime.

Le Security Navigator 2026 donne une première indication concernant la trajectoire à venir de cet hacktivisme. Il semble être sur le point d'entrer dans une phase qui dépasse les simples enjeux de visibilité et de disruption, pour se positionner à l'intersection de risques hybrides (cyber et physiques), de l'influence cognitive et de la résilience sociétale. Dans ce paysage mouvant, la question n'est plus seulement d'assurer la sécurité des systèmes en ligne, mais de protéger également la cohésion sociale et institutionnelle, qui fonctionne en partie grâce à ces systèmes.

Retrouvez nos dernières analyses de fond ci-dessous avec la dernière édition du Security Navigator d'Orange Cyberdefense. Et pour une version plus allégée, vous pouvez également lire notre Security Navigator Business Leaders, qui en reprend les principaux enseignements.

27 janvier 2026 | Rapport

4 décembre 2025 | Actualités

23 juillet 2025 | Rapport

25 octobre 2023 | Rapport