29 octobre 2025 | Blog

Mis à jour le 15 octobre 2025

Avec l'augmentation des cyberattaques à l'échelle du continent, l'Union européenne a décidé de renforcer son bouclier législatif intitulé NIS (Network and Information Security). Avec la volonté d’harmoniser les exigences en matière de cybersécurité, cette nouvelle mouture se veut également être plus précise et ambitieuse.

Caractérisé par un élargissement du périmètre et l’intégration de la chaîne de sous-traitance, le texte a pour but d’insuffler un changement de paradigme en matière de cybersécurité. Quels sont les acteurs concernés ? Quelles sont les nouvelles obligations ? Comment se préparer au nouveau texte ? Éclairages et réponses dans cet article.

La directive NIS 2 s'appliquera à toutes les entreprises offrant des services ou activités dans l'Union européenne. Cela concerne les entreprises basées en Europe ou celles fournissant des services aux citoyens européens, y compris celles basées à l'étranger si elles opèrent dans les secteurs visés.

Les critères de taille sont désormais plus précis.

Dans la première version de NIS, les États membres désignaient des OSE (Opérateurs de Services Essentiels) et des FSN (Fournisseurs de Services Numériques), qui avaient l’obligation de déclarer leurs systèmes d'information auprès des agences gouvernementales compétentes. Avec NIS 2, l'approche se voit simplifiée : si une entreprise répond aux critères, elle est incluse. Il n'y a ici plus besoin de déclaration spécifique.

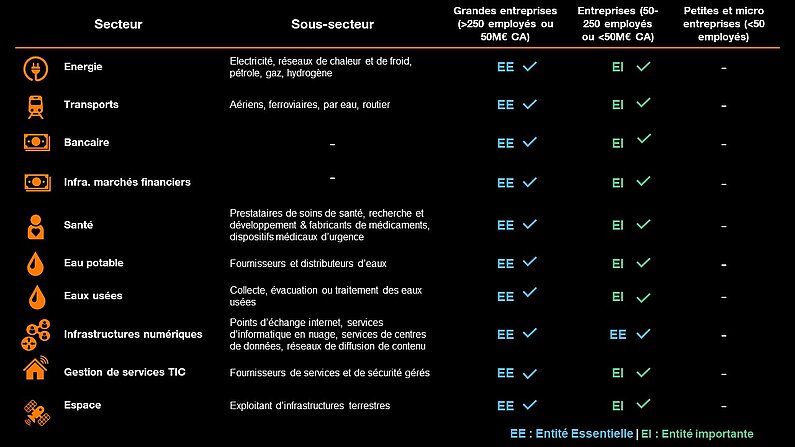

Le nouveau texte remplace les OSE et FSN par deux nouvelles désignations : Entité Essentielle et Entité Importante. Les grandes entreprises seront généralement des EE, tandis que les moyennes entreprises seront des EI, à quelques exceptions près.

Comme l'explique Gaël Prado, Consultant senior en réglementation chez Orange Cyberdefense : « Le texte NIS 2 opère un véritable changement en termes de volumétrie. En France, par exemple, environ 300 OSE étaient désignés sous l’égide de NIS 1, mais avec les nouvelles règles de NIS 2, ce nombre pourrait atteindre environ 20 000 entreprises, en prenant les chiffres de l'INSEE et sans prendre en compte les collectivités territoriales qui pourraient s’y ajouter. »

La nouvelle réglementation européenne élargit considérablement le champ des secteurs d'activité concernés par rapport à NIS 1. Voici les principaux secteurs impactés par cette mise à jour :

Secteurs déjà critiques sous NIS 1 : Tous les secteurs considérés comme hautement critiques dans NIS 1 sont maintenus dans NIS 2. Cela signifie que si une entreprise était déjà catégorisée comme OSE sous NIS 1, elle serait automatiquement concernée par NIS 2.

Secteur spatial : Une nouveauté dans NIS 2 est l'inclusion du secteur spatial, y compris les exploitants d'infrastructures terrestres et les appareils spatiaux.

Secteur alimentaire : Ce secteur couvre la production, la transformation et la distribution de denrées alimentaires, y compris les coopératives et la grande distribution.

Secteur de la fabrication : Il englobe la fabrication industrielle, l'équipement, les machines-outils, les moyens de transport et les dispositifs électroniques et optiques.

Technologies de l'information et de la communication : Une grande nouveauté dans NIS 2 réside dans l'inclusion des plateformes de marché en ligne, y compris les sites e-commerce qui mettent en relation vendeurs et acheteurs, ainsi que les moteurs de recherche et les réseaux sociaux, à condition qu'ils emploient plus de 50 personnes.

Gestion des déchets et eaux usées : Ce secteur rejoint ceux déjà concernés par NIS 1, comme la gestion de l'eau potable.

Production et distribution de produits chimiques : Ce secteur a été séparé de la fabrication et est considéré comme un secteur à part, en raison de réglementations spécifiques.

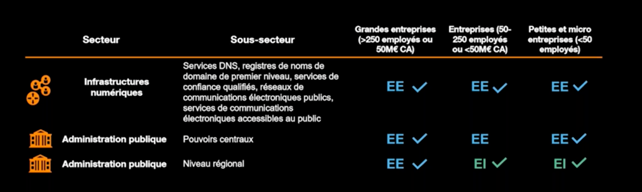

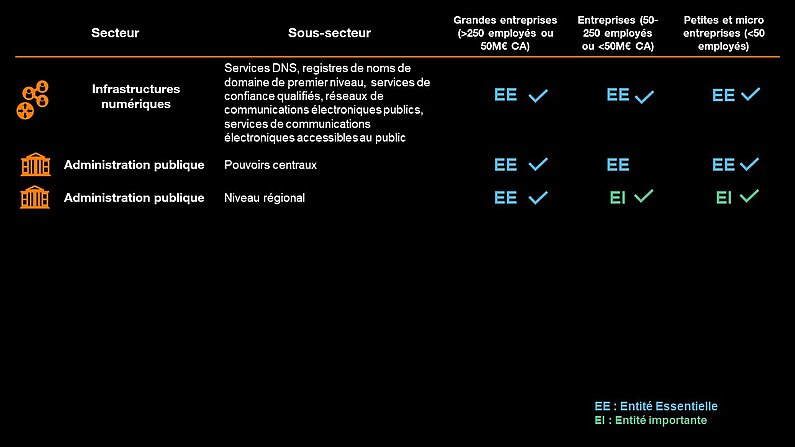

Administrations locales et régionales : Certaines décisions concernant l'inclusion des administrations locales et régionales sont laissées à la discrétion des États membres, avec une attention particulière aux grandes métropoles et aux communautés de communes.

Recherche et enseignement supérieur : Les organismes de recherche et les établissements d'enseignement supérieur qui effectuent des activités de recherche critique sont inclus, bien que la définition soit encore à préciser.

Services essentiels à la santé publique et à la sécurité : Cette catégorie est laissée à la discrétion des États membres et comprend les services dont la perturbation pourrait avoir un impact significatif sur la santé publique, la sûreté et la sécurité.

Les grandes entreprises, généralement celles avec plus de 250 employés, sont classées comme Entités Essentielles (EE), en particulier dans les secteurs déjà critiques sous NIS 1. Dans le secteur de la Santé, cela inclut les organismes publics ou privés fournissant des soins de santé avec un certain volume d'employés ou de chiffre d'affaires. Les infrastructures numériques, indépendamment de leur taille, sont aussi considérées comme EE, y compris les entreprises gérant des réseaux, des câbles, des points d'échange, etc. De plus, les services d'information et de communication pour les entreprises, comme les fournisseurs de services managés et de sécurité managés, sont classés comme EE. Enfin, toutes les administrations publiques, quels que soient leur taille et leur niveau (local ou régional), entrent également dans cette catégorie.

Les entreprises de taille moyenne, typiquement celles ayant moins de 250 employés mais plus de 50, sont classées comme Entités Importantes (EI). Cela s'applique également à certains nouveaux secteurs intégrés dans NIS 2, tels que le secteur de la Fabrication, qui comprend la production de dispositifs médicaux, de produits informatiques, électroniques, optiques, d'équipements et de machines, et les moyens de transport.

Les grandes entreprises, généralement celles avec plus de 250 employés, sont classées comme Entités Essentielles (EE), en particulier dans les secteurs déjà critiques sous NIS 1. Dans le secteur de la Santé, cela inclut les organismes publics ou privés fournissant des soins de santé avec un certain volume d'employés ou de chiffre d'affaires. Les infrastructures numériques, indépendamment de leur taille, sont aussi considérées comme EE, y compris les entreprises gérant des réseaux, des câbles, des points d'échange, etc. De plus, les services d'information et de communication pour les entreprises, comme les fournisseurs de services managés et de sécurité managés, sont classés comme EE. Enfin, toutes les administrations publiques, quels que soient leur taille et leur niveau (local ou régional), entrent également dans cette catégorie.

Les entreprises de taille moyenne, typiquement celles ayant moins de 250 employés mais plus de 50, sont classées comme Entités Importantes (EI). Cela s'applique également à certains nouveaux secteurs intégrés dans NIS 2, tels que le secteur de la Fabrication, qui comprend la production de dispositifs médicaux, de produits informatiques, électroniques, optiques, d'équipements et de machines, et les moyens de transport.

Les sanctions financières peuvent atteindre 10 millions d'euros ou 2% du chiffre d'affaires mondial total. De plus, une obligation de notification est imposée en cas de violation ou d'incident cyber, similaire à celle du RGPD. Les EE doivent déclarer ces incidents, même en l'absence de fuite de données personnelles.

Un élément distinctif pour les EE est la possibilité d'une interdiction d'exercice pour les dirigeants en cas de non-conformité.

Les EE sont également sujettes à des contrôles inopinés. Les autorités compétentes pourront effectuer des contrôles de manière similaire à ce qui est pratiqué pour le RGPD avec la CNIL.

Les sanctions financières sont légèrement plus clémentes : jusqu'à 7 millions d'euros ou 1,4% du chiffre d'affaires mondial total.

Comme pour les EE, les EI ont une obligation de notification en cas d'incident de sécurité. Toutefois, elles ne sont pas sujettes à une interdiction d'exercice pour leurs dirigeants.

Les contrôles pour les EI sont généralement a posteriori, notamment après une notification d'incident. Ces contrôles visent à vérifier que les mesures de sécurité annoncées sont bien mises en œuvre.

À noter aussi que les exigences de conformité sont les mêmes pour les EE et les EI mais avec une certaine proportionnalité, comme l’explique l’ANSSI dans sa FAQ.

Une nouveauté de NIS 2 est la responsabilité de la direction dans la gestion des incidents cyber. Concrètement, cela implique que le PDG, mais aussi l'ensemble du comité exécutif (COMEX) doivent être formés et déclarés comme responsables de la cybersécurité au sein de l'entreprise. En cas de non-conformité, notamment pour les entités essentielles, les conséquences peuvent être graves, telles que l'interdiction d'exercer pour les dirigeants ou l'arrêt forcé de la prestation de services de l'entreprise.

Les entreprises doivent mettre en place une démarche de gestion des risques, comprenant l'analyse et un plan de traitement des risques. Cela implique de créer et de maintenir un ensemble de politiques et de procédures de cybersécurité, couvrant des domaines tels que la gestion des comptes, le maintien à jour du périmètre de sécurité et la sensibilisation à la cybersécurité. L'exigence d'une approche de gestion des risques 360° montre que la cybersécurité doit être intégrée dans tous les aspects de l'entreprise, de la Recherche et Développement (R&D) aux services supports, en passant par l'infrastructure et les activités industrielles. Les problématiques liées à la continuité des services fournis par les EE et EI doivent être prises en compte dans la stratégie de l'entreprise et pas uniquement au niveau des systèmes d'information.

Les entreprises doivent signaler tout incident de cybersécurité majeur à l'autorité nationale compétente, telle que l'ANSSI en France, sous 72 heures. Elles doivent disposer de processus clairs pour évaluer, répondre et se remettre de tels événements. Cela implique d'avoir des moyens techniques et organisationnels afin de détecter, qualifier et réagir aux incidents de sécurité.

NIS 2 étend indirectement ses exigences aux sous-traitants des entités essentielles et importantes, sous certaines conditions. Si un sous-traitant fournit des composants ou des services à une entité essentielle ou importante, il devra probablement adapter ses propres mesures de sécurité pour répondre aux exigences de sécurité de l'entité principale.

De plus, les États membres peuvent inclure dans leur législation nationale des mesures complémentaires de gestion des risques. Par exemple, en se basant sur des guides existants comme le guide d'hygiène de l'ANSSI, ils pourraient exiger des pratiques de sécurité informatique spécifiques, telles que la séparation des comptes pour l'administration des composants ou l'utilisation de réseaux dédiés.

Ces entreprises ont généralement une maturité et une maîtrise élevées en matière de cybersécurité, avec des départements de conformité dédiés. Leur principal défi sera d'étendre leurs pratiques de cybersécurité existantes à un périmètre plus large. Auparavant, la conformité se concentrait sur un périmètre restreint, mais avec NIS 2, il est nécessaire d'identifier et d'appliquer les mesures de sécurité à toutes les activités qui contribuent à l'activité essentielle de l'entreprise. Cela inclut non seulement les opérations industrielles mais aussi des domaines comme la comptabilité, la R&D et les infrastructures. La sécurisation de l'ensemble de l'activité nécessite une collaboration étroite entre les départements pour identifier et protéger tous les aspects critiques.

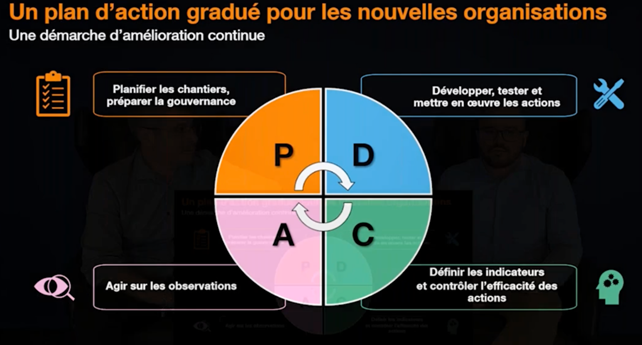

Comme le rappelle Yann Lonlas, consultant senior en réglementation chez Orange Cyberdefense : « Les entreprises, notamment dans l'industrie et l'agroalimentaire, n'ont pas une forte culture de la cybersécurité. Leur approche devrait être basée sur une démarche d'amélioration continue suivant le schéma PDCA (Plan, Do, Check, Act) ».

Afin de préparer le terrain pour pouvoir répondre aux obligations légales de la transposition de NIS 2, il est utile de commencer par une cartographie de l'ensemble des activités "métiers" et d'identifier les besoins de sécurité spécifiques à chacune, les impacts sur l'activité en cas de disruption des processus et les plans de continuité nécessaires au maintien de l'activité. En commençant par cette démarche de cartographie, il est ensuite aisé d'identifier les composants des systèmes d'information sur lesquels se concentrer.

La seconde étape consiste à évaluer la maturité en cybersécurité et à élaborer une feuille de route. En fonction de leur niveau de maturité, les entreprises peuvent commencer par des guides de bonnes pratiques pour les TPE/PME ou se référer à des documents plus avancés comme le guide d'hygiène de l'ANSSI. Après avoir mis en œuvre les mesures de base, elles peuvent progresser vers des normes plus exigeantes.

Une étape clé est la cartographie des risques, qui aide à prioriser les mesures en fonction de leur impact potentiel. Cette analyse de risque est essentielle non seulement pour guider la cybersécurité mais est également une exigence de la directive.

Une action concrète à mettre en place est de formaliser une stratégie de sensibilisation adaptée aux collaborateurs. Cette stratégie doit viser à changer les comportements par la communication régulière sur des thèmes tels que l'authentification multifactorielle et la complexité des mots de passe. En mettant en place ces actions bien avant l'échéance de fin 2024, les entreprises peuvent s'assurer que lorsque les nouvelles exigences deviendront obligatoires, leurs employés seront déjà familiarisés avec les concepts clés de la cybersécurité.

Il est également important de développer une connaissance approfondie du système d'information de l'entreprise, y compris de la configuration, de l'obsolescence et de la contractualisation avec les tiers. De plus, avoir une cartographie précise des prestataires et des liens d'interconnexion est crucial pour comprendre les dépendances et les risques potentiels. En outre, les entreprises doivent évaluer le niveau de maîtrise de leur système d'information (SI) en tenant compte de l'intégration de leurs prestataires et en identifiant les acteurs critiques. Cela peut révéler des complexités contractuelles et mettre en évidence des lacunes dans la gestion des relations avec les tiers, qui doivent être abordées pour permettre la mise en œuvre d’une stratégie de cybersécurité sans angle mort.

Enfin, les entreprises doivent évaluer leurs capacités de détection et de résilience face aux incidents. Même en utilisant des solutions de sécurité de type antivirus ou EDR, il est nécessaire de disposer des ressources afin de surveiller et traiter les alertes remontées (ou de passer par des solutions externalisées comme le Micro-SOC proposé par Orange Cyberdefense).Les entreprises doivent s’interroger sur leurs outils de détection actuels, les processus de gestion des incidents et les compétences disponibles pour y répondre efficacement.

La directive NIS 2 marque un changement de paradigme dans la gestion de la cybersécurité au sein de l'Union européenne. Du fait de son élargissement, de nombreuses entreprises seront désormais concernées par ce nouveau texte et devront mettre en place des actions pour renforcer leur posture de cybersécurité afin d'être en conformité. Accompagnement à la mise en place de la gouvernance cyber, définition d'une feuille de route, réalisation d'audits techniques, choix et intégration de solutions de cybersécurité… Les experts d'Orange Cyberdefense sont là pour vous aider à définir votre trajectoire en vue de la future transposition de la directive NIS 2.

Suite au vote approuvé par le Sénat le 12 mars 2025, retrouvez les dernières actualités concernant la transposition de la Directive NIS 2 :

29 octobre 2025 | Blog

8 février 2024 | Blog

19 janvier 2023 | Blog

13 février 2024 | Blog