26 juni 2025

Toen wij in 2023 onze bevindingen over Hacktivism: Victims and Impact publiceerden in de Security Navigator 2024, was hacktivisme al duidelijk bezig aan een comeback. De meeste incidenten waren nog niet grootschalig of technisch verwoestend, maar het patroon erachter veranderde: acties kwamen vaker voor, waren beter georganiseerd en raakten sterker verweven met geopolitieke spanningen.

In 2023 brachten we deze ontwikkeling in beeld met een tijdlijn die liet zien hoe fysieke en digitale incidenten in de Nordics met elkaar verbonden raakten. Inmiddels zien we dat dit geen regionaal maar een wereldwijd fenomeen is. De Security Navigator 2025 bouwt hierop voort. In Exploring the Intersection of Cyber Activism and State-sponsored Operations laten we zien dat hacktivisme niet langer alleen activisme of digitaal protest is, maar steeds vaker verweven raakt met cybercriminaliteit, beïnvloedingscampagnes en staatsgelieerde hybride conflicten.

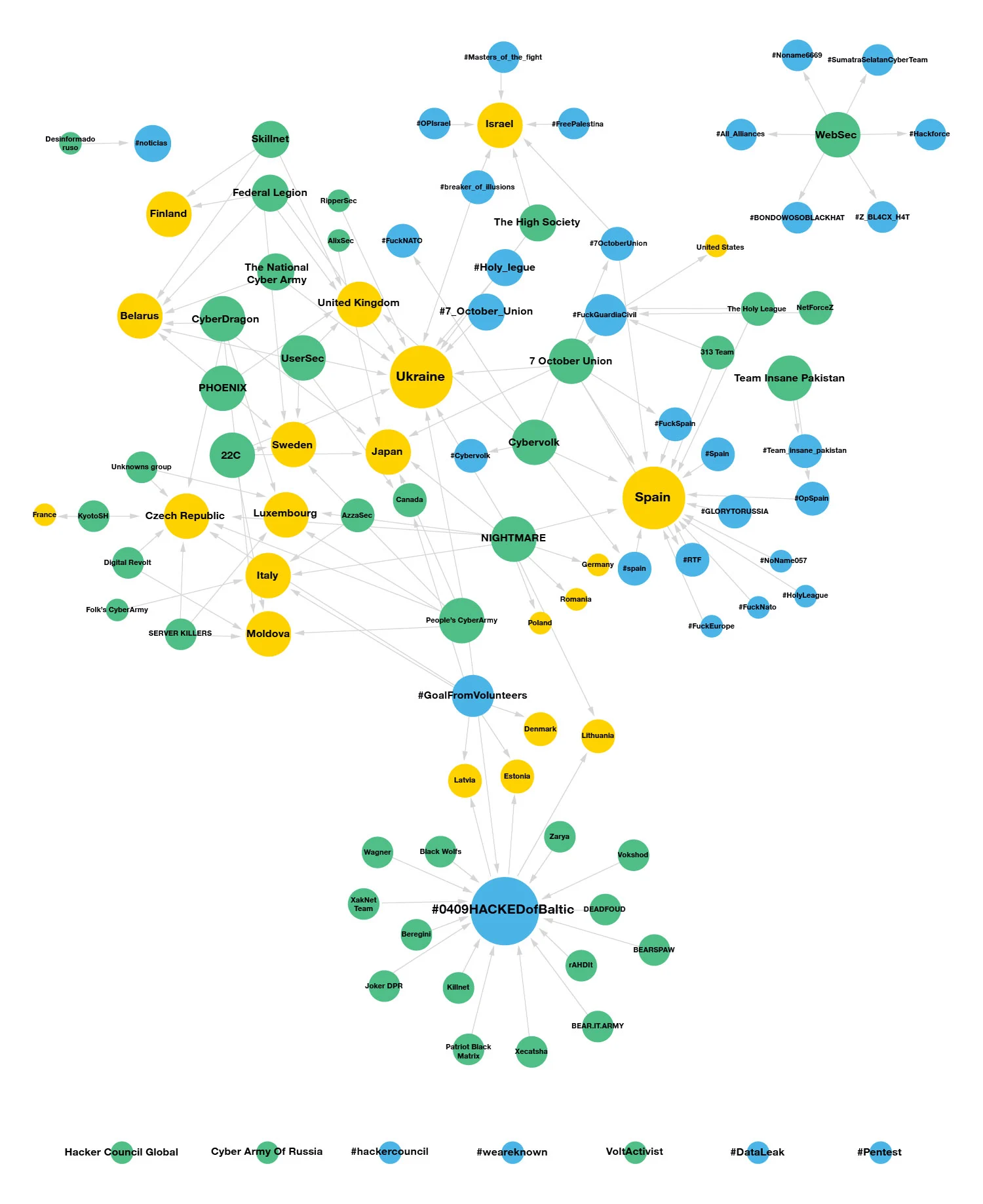

Sinds 2022, en vooral in 2023, zagen we twee trends: het aantal hacktivistische acties nam snel toe en losse groepen sloten zich vaker aan bij grotere collectieven. Daardoor kregen ze toegang tot meer middelen, tools en vooral meer zichtbaarheid. Campagnes als #OpSweden, #OpFrance en #OpAustralia lieten zien hoe hacktivisme veranderde van losse incidenten naar gecoördineerde, netwerkgedreven acties. In 2024 zijn we deze netwerken actief gaan volgen. We brachten in kaart welke campagnes ze uitvoerden en welke landen zij gezamenlijk tot doelwit maakten. Het voorbeeld hieronder laat zien hoe een van de meest actieve pro-Russische groepen samenwerkt met andere collectieven om landen tegelijk onder druk te zetten.

De campagnes troffen opvallend vaak sectoren zoals overheid, telecom, energie en media. Niet omdat die het meest kwetsbaar waren, maar omdat ze een symbolische rol spelen in onze samenleving. Al snel werd duidelijk dat hacktivisme draait om maatschappelijke en politieke impact, niet alleen om technische verstoring.

De publicatie van 2025 bevestigt dat beeld. Slachtofferschap is in modern hacktivisme vaak symbolisch: aanvallen op diensten als banken of openbaar vervoer zijn vooral bedoeld om de indruk van kwetsbaarheid te versterken en het vertrouwen in instituties te ondermijnen.

Ook media‑aandacht speelt een grote rol. Door berichten van dreigingsactoren over te nemen, kunnen media onbedoeld angst en een vertekend beeld van risico’s vergroten. Sensationele berichtgeving versterkt dat nog verder. Hacktivistische groepen volgen deze aandacht actief en benutten die om hun campagnes groter en zichtbaarder te maken.

In ons rapport van 2025 schetsen we drie fases in de ontwikkeling van hacktivisme. Het eerste tijdperk, het Digitale Utopie‑tijdperk, begint in de jaren tachtig en negentig. Het draait om idealen, hackerethiek en het bouwen van een beter internet, met groepen als de Chaos Computer Club. Daarna volgt het Anti‑Establishment‑tijdperk, met bewegingen zoals Anonymous. Deze fase staat in het teken van protest tegen overheden, bedrijven en gevestigde machtsstructuren. De derde en huidige fase noemen we het Establishment Era. In deze periode richten hacktivistische groepen zich steeds vaker op natiestaten, politieke doelen of bredere geopolitieke belangen. Ze bewegen zich minder tegen de macht in en vaker ernaast of ermee in lijn.

Daardoor raakt het oorspronkelijke idee van “verzet tegen autoriteit” op de achtergrond. Steeds meer activiteiten lijken op staatsgelieerde cyberoperaties en soms zelfs op vormen van cyberoorlogsvoering. Deze verschuiving verandert het speelveld fundamenteel: hacktivisme is niet langer alleen digitale oppositie, maar groeit in veel gevallen uit tot een verlengstuk van staatsdoelstellingen.

Al in 2024 concludeerden we dat de werkelijke impact van hacktivisme niet technisch is, maar psychologisch en maatschappelijk. Cyberaanvallen raakten steeds vaker vervlochten met gebeurtenissen in de fysieke wereld. Dat leidde tot escalatiecycli: fysiek conflict lokt cyberaanvallen uit, en die digitale verstoringen zorgen weer voor meer spanning in de fysieke wereld.

Het onderzoek van 2025 laat zien dat modern hacktivisme zich steeds nadrukkelijker richt op beïnvloeding van publieke opinie. Angst, onzekerheid, twijfel en manipulatie spelen daarbij een grote rol. Het draait minder om het platleggen van diensten en meer om het ondermijnen van vertrouwen in instituties, het versterken van polarisatie en het aantasten van democratische stabiliteit. Die verschuiving is vooral zichtbaar in de toenemende overlap met desinformatie, waarbij cyberaanvallen worden gecombineerd met narratiefvorming op platformen zoals Telegram.

Een opvallende ontwikkeling die in de Security Navigator 2025 wordt uitgelicht, is de groeiende focus op aanvallen op democratische processen. Met ruim vijftig landen die in 2024 verkiezingen hielden, vormde dat jaar een ideale voedingsbodem voor beïnvloedingsoperaties.

Hacktivistische groepen richtten zich steeds vaker op verkiezingsportalen en symbolische democratische instellingen. Het doel was daarbij niet zozeer het verstoren van de toegang tot deze systemen, maar vooral het ondermijnen van het vertrouwen in de legitimiteit van het proces. Verkiezingsinmenging vormt daarmee een duidelijke escalatie: het raakt direct de kern van democratisch bestuur. Tijdens de verkiezingen van 2024 werden onder meer Frankrijk, Finland, België, Oostenrijk en het Verenigd Koninkrijk getroffen door gerichte aanvallen. Dit patroon zette zich in 2025 voort.

Een belangrijke bevinding uit de Security Navigator 2025 is dat hacktivistische operaties steeds meer opschuiven richting cybercriminaliteit. Groepen maken gebruik van DDoS‑for‑hire‑diensten, publiek beschikbare aanvalstools, cryptobeloningen en drukmiddelen die doen denken aan afpersing. Daarmee verschuift hacktivisme weg van ideologisch activisme en steeds verder de cybercrime economie in.

Daardoor wordt het steeds moeilijker om hacktivisme te onderscheiden van politiek gedoogde cybercriminaliteit. Dit roept de vraag op of de klassieke definitie van cyberactivisme nog volstaat.

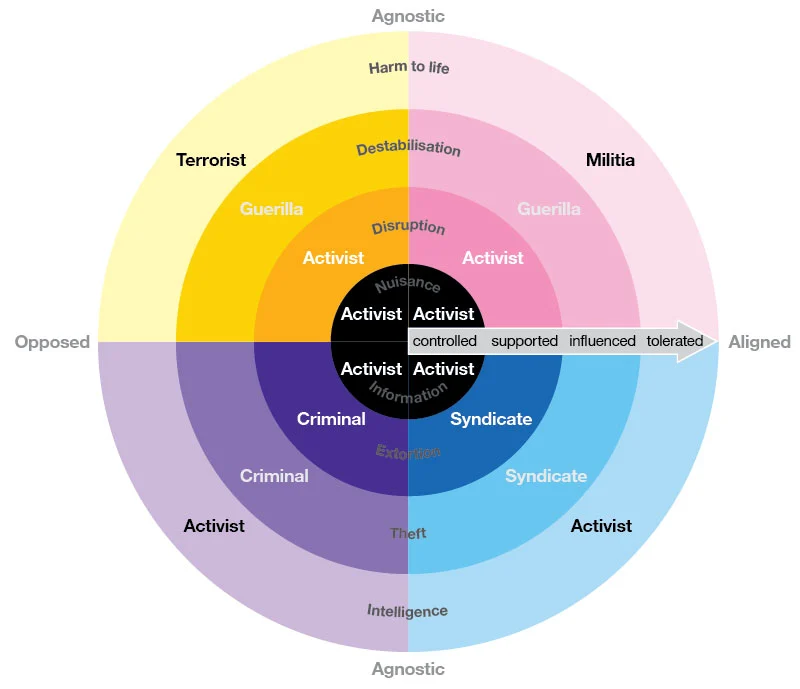

Uit recent onderzoek blijkt dat veel hedendaagse campagnes uitstijgen boven het klassieke repertoire en de waarden die ooit met hacktivisme werden geassocieerd. Om deze ontwikkeling goed te duiden introduceert het onderzoek een spectrum‑model. Dat model laat zien dat moderne hacktivistische activiteiten niet in vaste categorieën passen, maar variëren langs twee dimensies:

Zo ontstaat een flexibel kader dat ruimte laat voor het onderscheid tussen civiel cyberactivisme, hybride proxy‑operaties, escalatiegedreven acties en traditionele cybercriminaliteit.

Door deze bril bekeken is hacktivisme minder een afgebakende categorie en meer een label dat uiteenlopende vormen van strategisch gedrag kan verbergen. Daarom spreken we in deze analyse vaak van “zogenoemd hacktivisme”. We volgen binnen dit brede spectrum ook individuele groepen om hun motivaties, samenwerkingen en daadwerkelijke rol beter te begrijpen. Deze analyses vind je op onze website.

Het zogenoemde hacktivisme is al lang geen digitale protestvorm meer. Het is een vast onderdeel van moderne hybride conflicten, steeds vaker in lijn met politieke boodschappen vanuit de overheid, versterkt door collectieve ecosystemen en media, en vooral gericht op maatschappelijke destabilisatie in plaats van puur technische verstoring.

De slachtoffers zijn niet alleen systemen, maar vooral publiek vertrouwen, democratische legitimiteit en institutionele stabiliteit. Verdediging vraagt daarom om meer dan technische maatregelen. Het vereist strategische weerbaarheid: bescherming van informatie‑integriteit, het tegengaan van manipulatieve boodschappen en het behouden van maatschappelijk vertrouwen.

Waar eerder onderzoek vooral de verschuiving naar het Establishment Era beschreef, laat de Security Navigator 2026 zien dat deze ontwikkeling nu een meer escalerende fase ingaat. Het zogenoemde hacktivisme verandert niet langer alleen in de manier waarop groepen coördineren of communiceren, maar ook in de aard van het risico: van vooral digitale verstoring naar scenario’s met tastbare cyber-fysieke gevolgen.

Onze nieuwste bevindingen laten zien dat veel operaties in 2025 technisch gezien relatief weinig schade veroorzaken, maar dat actoren steeds vertrouwder raken met industriële en operationele technologie. Incidenten waarbij ongeautoriseerde toegang of manipulatiepogingen plaatsvinden in sectoren zoals waterbeheer, energie en landbouw laten zien dat de symbolische stap richting kritieke infrastructuur nu onderdeel wordt van het repertoire. Zelfs wanneer de schade beperkt blijft, heeft het enkele feit dat een groep toegang heeft (of dat beweert) al grote psychologische impact.

Tegelijkertijd benadrukt de editie van 2026 dat het kerndoel van veel van deze acties steeds vaker cognitief is in plaats van technisch. Claims over inbraken, of ze nu kloppen of niet, verspreiden zich razendsnel via media‑ecosystemen en sociale platformen. Daardoor verandert een digitale verstoring al snel in een publiek spektakel.

Tot slot wijst ons nieuwste onderzoek op een groeiend strategisch probleem voor verdedigers en beleidsmakers. Traditionele afschrikking werkt slecht tegen gedecentraliseerde netwerken van individuen die uit eigen overtuiging meedoen. Zij kunnen zich sneller hergroeperen dan instellingen zich kunnen aanpassen. Zelfs succesvolle verstoringsoperaties laten zien waar de grenzen van klassieke handhaving en sancties liggen, zeker wanneer actoren zichzelf niet als criminelen maar als ideologisch of patriottisch gedreven zien.

Alles bij elkaar geeft de Security Navigator 2026 een vroege indicatie dat het zogenoemde hacktivisme zich ontwikkelt richting een complexe mix van cyber-fysieke risico’s, cognitieve beïnvloeding en maatschappelijke weerbaarheid. In dat landschap is de vraag niet alleen hoe we systemen online houden, maar hoe we het vertrouwen en de institutionele samenhang beschermen.

Lees hier het nieuwste rapport met onze meest recente observaties over hacktivisme en de laatste ontwikkelingen in cybersecurity.