Cyber extortion

Was ist Ransomware?

Der Ablauf eines Cyberangriffs

Ein Ransomware-Cyberangriff basiert auf dem Einsatz von Schadsoftware, die darauf ausgelegt ist, digitale Ressourcen zu verschlüsseln. Das Ziel besteht darin, von der betroffenen Organisation ein Lösegeld – vorzugsweise in Kryptowährung – als Gegenleistung für einen Entschlüsselungscode zu erpressen. Genau das geschah 2023 bei Coaxis, einem französischen Unternehmen, das im Mittelpunkt des Dokumentarfilms „Don’t Go to the Police“ und einer internationalen Ermittlung steht.

Entdecken Sie die Motive, Methoden und Profile dieser auf Cyber-Erpressung spezialisierten Cyberkriminellen-Gruppen.

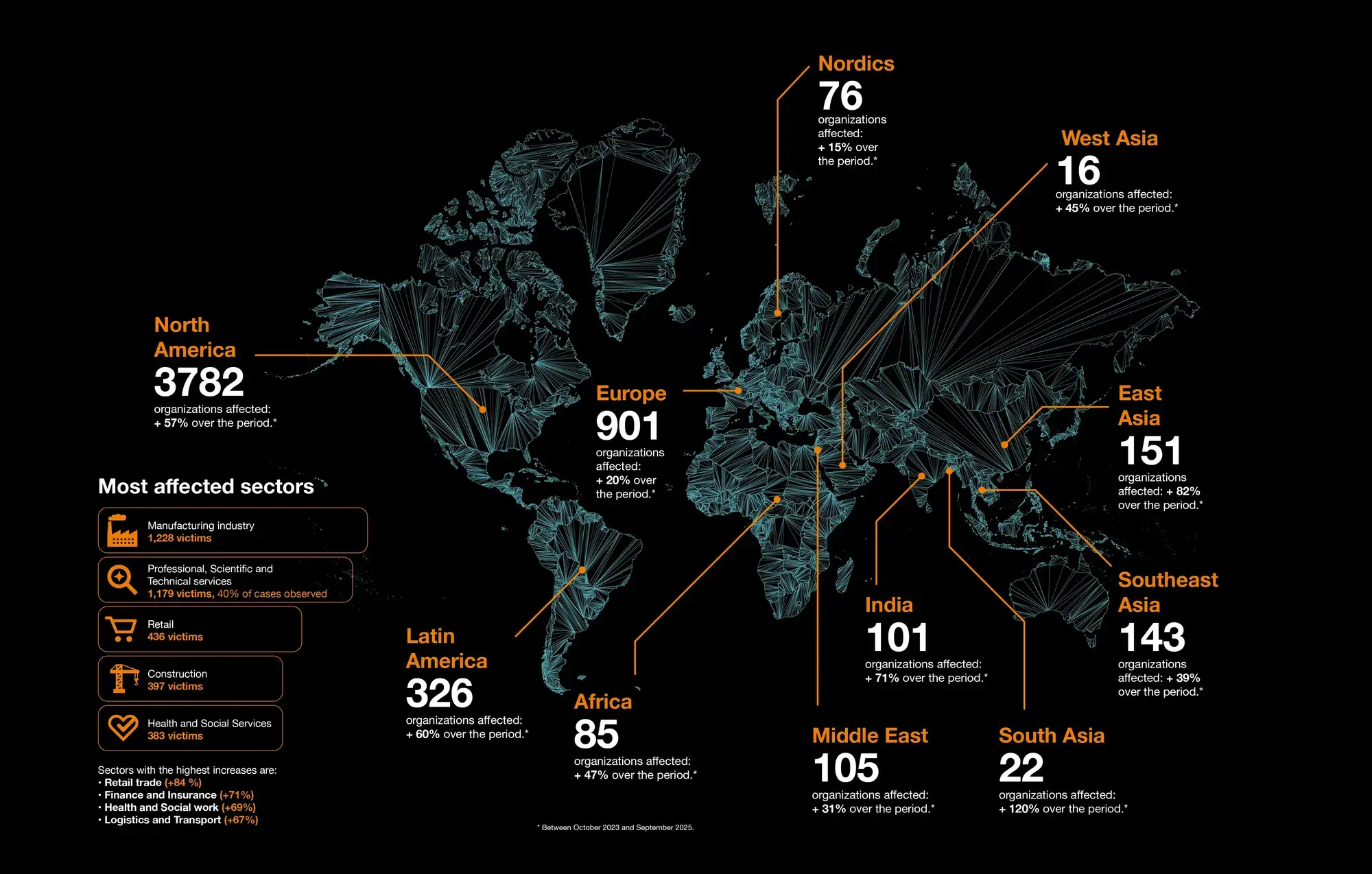

Betroffen von Cyber-Erpressung zwischen 2020 und 2025.

Ransomware-Angriffe zwischen 2020 und 2025.

Spezialisiert auf weltweite Cyber-Erpressung.

Cyber-Erpressung

eine Bedrohung, die sich weltweit ausbreitet

Der Ablauf

eines Ransomware-Angriffs

Die vielfältigen Auswirkungen

eines Ransomware-Angriffs

Ransomware kann einen „Dominoeffekt“ auf das betroffene Unternehmen haben, dessen Betriebsabläufe, das Vertrauen seiner Kunden und sein gesamtes Ökosystem beeinträchtigen und seinem Ruf schaden.

Auswirkungen auf den Betrieb

3 Wochen :

beträgt die durchschnittliche Ausfallzeit nach einem Ransomware-Angriff.

Die Störung einer oder mehrerer strategischer digitaler Ressourcen kann schwerwiegende Auswirkungen auf die Produktivität eines Unternehmens haben. Systeme sind nicht verfügbar. Kundenanfragen können nicht mehr bearbeitet werden. Die Teams sind gezwungen, nach bestem Bemühen zu arbeiten.

Auswirkungen auf die Lieferkette

19 000 :

Unternehmen wurden innerhalb von fünf Jahren angegriffen.

Zwei Drittel davon sind KMU. Cyberangreifer nutzen zunehmend die Lieferkette aus, um das Ökosystem des angegriffenen Unternehmens durch einen Dominoeffekt zu stören, was zu Lieferverzögerungen und einem Vertrauensverlust bei den Geschäftspartnern führt.

Finanzielle Auswirkungen

20 bis 30 Milliarden US-Dollar :

belaufen sich die weltweit geschätzten Kosten für Cyber-Erpressung pro Jahr.

Lösegeldforderungen, finanzielle Verluste aufgrund von Betriebsunterbrechungen und dem Verlust betroffener Kunden sowie die Kosten für die Behebung der Schäden, das Krisenmanagement und behördliche Bußgelder.

Auswirkungen auf den Ruf

60 %

ist der Anteil der Kunden, die nach einem Ransomware-Angriff das Vertrauen in ein Unternehmen verlieren.

Im Zuge eines Ransomware-Angriffs drohen weitere Folgeschäden: der Verlust des Vertrauens bei Kunden und Partnern, mangelndes Krisenmanagement sowie eine negative Berichterstattung in den Medien. Selbst wenn sich ein Unternehmen von einem Angriff erholen kann, können die Reputationskosten langfristig gesehen schwerwiegender sein.

Rechtliche Auswirkungen

72 Stunden :

beträgt die Frist für die Meldung des Vorfalls.

Unternehmen müssen jeden Vorfall den zuständigen Behörden melden und ihre Kunden informieren, wenn sensible Daten kompromittiert wurden. Bei Fahrlässigkeit können sie haftbar gemacht werden und müssen nach einem Ransomware-Angriff häufig ihre Compliance-Maßnahmen verstärken.

Auswirkungen auf die Menschen

Das Krisenmanagement im Falle von Cyber-Erpressung – aus technischer, wirtschaftlicher, rechtlicher und reputationsbezogener Sicht – stellt die Mitarbeiter des Unternehmens, insbesondere die IT-Teams, vor erhebliche Herausforderungen. Dies gilt umso mehr, wenn der Angriff mit einem Verlust personenbezogener Daten einhergeht

Ransomeware-Angriffe verhindern

How to anticipate

Wie lässt sich ein Cyber-Angriff vorhersehen?

In den meisten Fällen ist menschliches Versagen der Ausgangspunkt eines Cyberangriffs. Er kann jedoch auch auf unzureichend gesicherte Zugänge, veraltete Software oder nicht entzogene Zugriffsrechte zurückzuführen sein…

Unsere Empfehlungen:

- Schulen Sie Ihre Mitarbeiter in Bezug auf Phishing-Taktiken und Identitätsdiebstahl;

- Identifizieren Sie Ihre Schwachstellen: Führen Sie ein erstes Audit durch, um Ihre Schwachstellen zu ermitteln, und setzen Sie die entsprechenden technischen und personellen Ressourcen ein;

- Führen Sie regelmäßige Audits ein, um Ihr Sicherheitsniveau zu überwachen;

- Stellen Sie sicher, dass Ihr Unternehmen die gesetzlichen Cybersicherheitsanforderungen (NIS-2, DORA, usw.) erfüllt;

- Legen Sie eine Cybersicherheitsrichtlinie für Ihre Lieferanten fest;

- Rüsten Sie sich mit einem effizienten Schutztool wie EDR, XDR oder MDR aus;

- Rüsten Sie sich außerdem mit einer Erkennungs- und Behebungslösung aus, wie z. B. Micro-SOC oder Global SOC, je nachdem, ob Sie ein KMU oder ein großes Unternehmen sind.

Wie man mit einem Ransomware-Angriff umgeht

Wie sieht der Plan aus,

falls diese Situation eintritt?

Sollten Sie Opfer eines Cyber-Erpressungsangriffs werden, empfehlen wir Ihnen, mehrere Maßnahmen zu ergreifen, um die Krise einzudämmen, den Schaden zu minimieren und die Situation zu lösen.

Die ersten 24 Stunden

Eindämmung

- Der erste Schritt besteht darin, infizierte Systeme zu identifizieren und zu isolieren, um die Ausbreitung zu begrenzen.

Innerhalb von 72 Stunden

Meldung des Angriffs

- Melden Sie den Angriff innerhalb von 72 Stunden den örtlichen Behörden.

Tag 1 bis Tag 7

Kommunikation

- Informieren Sie Ihre Kunden und Partner, falls sensible Daten betroffen sind;

- Steuern Sie Ihre interne und externe Kommunikation, um die Auswirkungen eines Vertrauensverlusts zu begrenzen. Stellen Sie klare und transparente Informationen bereit.

Tag 7 bis Tag 30

Behebungsphase

- Führen Sie Maßnahmen zur Behebung durch, um Ihre Systeme mithilfe eines Backups oder einer Wiederherstellung wiederherzustellen;

- Identifizieren Sie die Ursachen und den Verlauf des Angriffs. Sobald die Schwachstellen Ihres Systems identifiziert wurden, tätigen Sie die notwendigen Investitionen in Technologie und Personal, um Ihre Cybersicherheit zu stärken.

Dies ist eine wahre Geschichte,

die jedem Unternehmen hätte passieren können…

Erhalten Sie einen Einblick aus erster Hand, wie ein Unternehmen mit einem Ransomware-Angriff umgegangen ist und darauf reagiert hat.

© 2026 Orange Cyberdefense