La cyber extorsion

Qu’est-ce qu’un ransomware ?

Comprendre le chemin d’une cyberattaque

Une cyberattaque par ransomware (ou rançongiciel) s’appuie sur l’utilisation d’un logiciel malveillant qui vise à chiffrer une ressource numérique. L’objectif ? Obtenir une rançon auprès de l’entreprise touchée - par exemple en cryptomonnaie - en contrepartie d’une clé de déchiffrage. C’est ce qui s’est passé en 2023 pour Coaxis, l’entreprise Française au cœur du documentaire « Don’t Go to the Police » et d’une enquête à dimension internationale.

Découvrez les motivations, le mode opératoire et le profil de ces groupes cybercriminels spécialisés dans la cyber extorsion.

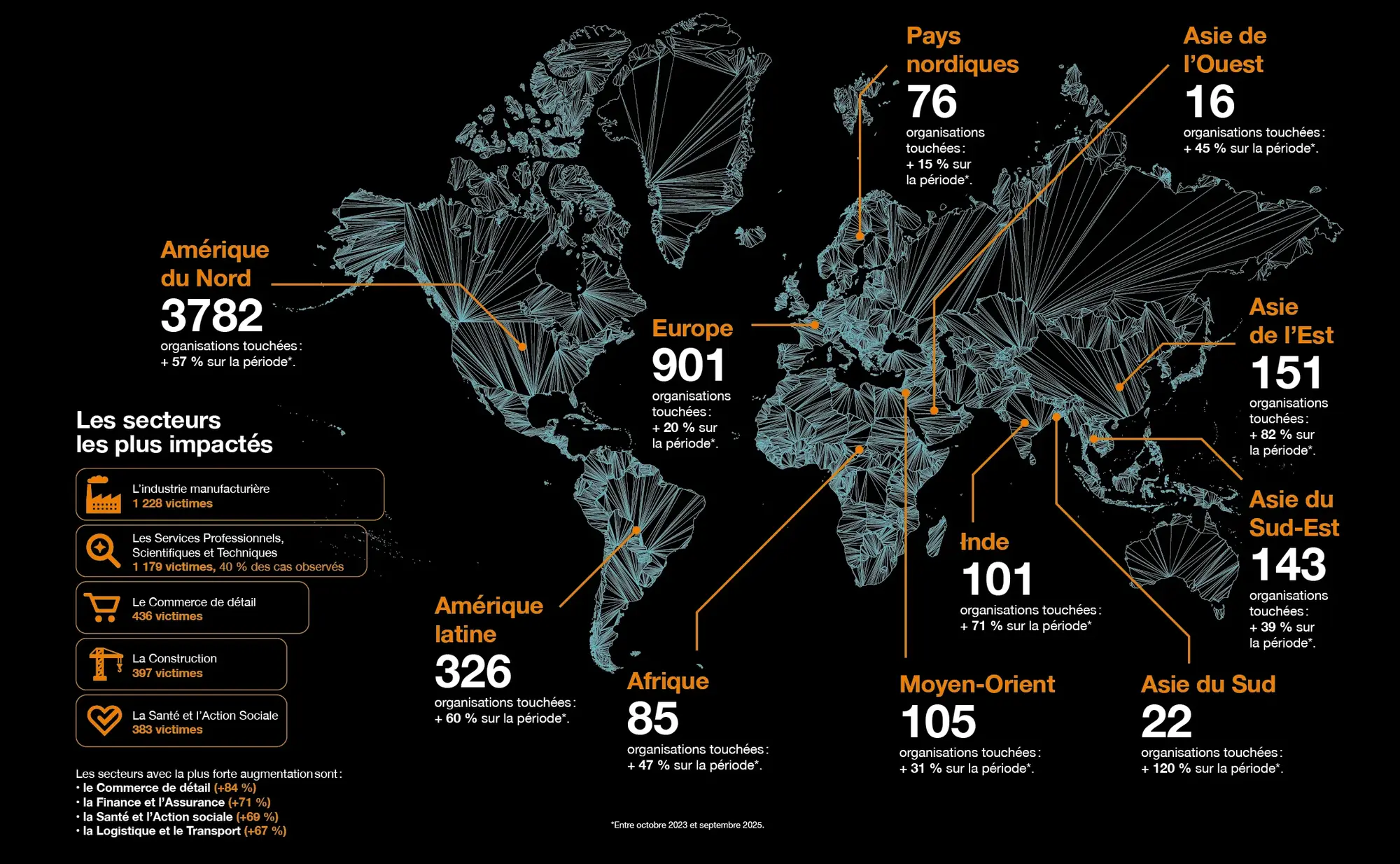

touchées par la cyber extorsion dans le monde entre 2020 et 2025.

pour ce type d’attaque entre 2024 et 2025.

dans le domaine de la cyber extorsion à l’échelle mondiale.

La cyber-extorsion

Un fléau devenu global

Chronologie

d’une cyberattaque par ransomware

L’impact d’un ransomware

est multiple pour les victimes

Un ransomware peut provoquer un effet domino pour l’entreprise ciblée, impactant son activité, ses clients, son écosystème et entachant sa réputation.

Impacts opérationnels

3 semaines :

le temps d’arrêt moyen après une attaque ransomware.

Le gel d’une ou plusieurs ressources numériques stratégiques peut impacter lourdement la productivité de l’entreprise. Les systèmes sont paralysés. Les demandes des clients ne sont plus honorées. Les équipes travaillent en mode dégradé.

Impact supply-chain

19 000 :

entreprises touchées par la cyber extorsion en 5 ans.

Deux tiers sont des PME. Les cyberattaquants passent de plus en plus par la chaîne d’approvisionnement pour impacter l’écosystème de l’entreprise ciblée par effet domino : retards de livraison et perte de confiance des partenaires commerciaux.

Impacts financiers

100 milliards d’euros :

le coût économique annuel de la cyber extorsion en France.

Demandes de rançon, pertes financières liées au gel de l’activité et à la perte de clients impactés, coûts de remédiation, de gestion de crise et d’amendes réglementaires.

Impacts réputationnels

60 % des clients

perdent confiance après une attaque.

Suite à une attaque par ransomware, d’autres dommages collatéraux rentrent en ligne de compte : perte de confiance des clients et des partenaires, absence de gestion de crise, couverture médiatique de l’incident. Si une entreprise peut se remettre d’une attaque, le coût réputationnel peut s’évérer plus pénalisant sur le long terme.

Impacts légaux

72h :

le délai légal de déclaration du délit.

Les entreprises doivent notifier à la CNIL toute violation de données et prévenir leurs clients en cas de compromission de données sensibles. Elles doivent coopérer avec les autorités, peuvent être responsables en cas de négligence, et doivent souvent renforcer leur conformité après une attaque par ransomware.

Impact humain

La gestion de crise en cas de cyber extorsion - sur le plan technique, commercial, légal et réputationnel – représente une pression considérable sur les collaborateurs de l’entreprise touchée, notamment les équipes en charge de l’IT. D’autant plus si l’attaque comprend une fuite de données personnelles.

Prévenir une attaque ransomware

Comment prévenir une attaque

de cyber extorsion ?

La plupart du temps, le point de départ d’une cyberattaque est lié à une erreur humaine. Mais son origine se trouve aussi du côté d’un accès mal surveillé, d’une version d’un logiciel obsolète, un privilège non révoqué…

Nos recommandations :

- Former vos employés aux risques de phishing et d’usurpation d’identité ;

- Mettre en place des audits réguliers pour contrôler votre niveau de sécurité ;

- Assurer la mise en conformité de votre activité au regard des exigences réglementaires en matière de cybersécurité (NIS 2, CRA, DORA, MiCA…) ;

- Etablir une politique de sécurité pour vos fournisseurs ;

- Identifier vos vulnérabilités : effectuer un audit initial pour connaître vos faiblesses et activer les investissement techniques et humains pertinents ;

- Se doter d’un outil de protection de type EDR, XDR ou MDR ;

- Se doter également d’une solution de détection et de remédiation, comme Micro-SOC ou Global SOC si vous êtes une PME ou une multinationale.

La réponse en cas d’attaque

Quel plan d’action

en cas d’attaque par ransomware ?

Si vous êtes victime d’une attaque de cyber extorsion, nous recommandons d’activer plusieurs étapes afin de contenir la crise, d’en limiter les dégâts et de remédier à la situation.

Première 24h

Confinement

- La première action à mener est d’identifier et d’isoler les systèmes infectés pour limiter la propagation.

Avant 72h

Déclarer l'attaque

- Déclarer l’attaque aux autorités sous 72h : contacter la police et le CNIL.

J+1 à J+7

Communiquer

- Informer vos clients et partenaires si des données sensibles sont concernées.

- Gérer votre communication interne / externe pour limiter la perte de confiance. Fournissez des informations claires et transparentes.

J+7 à J+30

Remédiation

- Mettre en œuvre les actions de remédiation pour restaurer vos systèmes, via une sauvegarde ou reconstruction.

- Identifier les causes et chemin de l’attaque. Une fois les faiblesses de votre système identifiés, effectuer les investissements technologiques et humains nécessaires pour renforcer votre cybersécurité.

Une histoire vraie

qui aurait pu être la vôtre

Découvrez comment une entreprise a vécu cette attaque de l'intérieur.

Orange Cyberdefense est l'acteur de référence des services de cybersécurité en Europe. Forts de plus de 30 ans d'expertise développée au sein du groupe Orange, nous délivrons en toute autonomie des solutions couvrant les services managés, le conseil et l'intégration IT.

© 2026 Orange Cyberdefense