13 avril 2021

Les rançongiciels (ou ransomwares en anglais) peuvent être décrits comme « une sous-catégorie des logiciels malveillants avec lesquels les données de l’ordinateur d’une victime sont verrouillées – généralement par cryptage – et un paiement est exigé avant que les données rançonnées ne soient décryptées et que leur accès soit rendu à la victime »(1).

Dans l’Histoire, le premier cas connu qui répond à cette définition, bien qu’il soit apparu des années avant qu’on ne le définisse comme tel, est le cheval de Troie AIDS (sida en français). Ce nom particulier provient du fait que les victimes visées étaient toutes présentes à la conférence sur le sida organisée par l’Organisation mondiale de la santé à Stockholm en 1989.

Tous les participant.e.s ont en effet reçu des disquettes contenant un code malveillant qui cryptait les noms de tous les fichiers et masquait tous les répertoires du disque après le 90ème démarrage du système ayant été infecté. Ce dernier devenait donc inutilisable.

Par la suite, les victimes ont reçu une note leur intimant d’envoyer 189 dollars à une adresse postale au Panama si elles souhaitaient voir leur système restauré.

Bien que très différente des ransomwares modernes, cette attaque est connue comme étant la première tentative d’extorsion d’argent par blocage d’accès à des fichiers et systèmes informatiques. Heureusement, le cryptage utilisé par le cheval de Troie était assez faible et des chercheurs en sécurité ont pu publier un outil de décryptage gratuit.

Au milieu des années 2000, les ransomwares ont connu une certaine évolution et ont été dotés de mécanismes de cryptage plus puissants. A l’époque, les attaques de ce type se limitaient encore principalement aux particuliers. Les rançons ne dépassaient pas les quelques centaines de dollars.

En 2012, un article d’eWeek disait : « Plutôt que de crypter l’intégralité du disque dur, les criminels utilisent un ransomware assez peu sophistiqué pour verrouiller le PC d’une victime et demander de l’argent contre une récupération de son accès ». Cette phrase est l’une des rares observations précoces de la nouvelle menace émergente qu’étaient les ransomwares – l’un des multiples modèles que la cybercriminalité expérimentait à l’époque. Le journaliste terminait par cette phrase : « Je pense que ce n’est qu’une tendance éphémère, qui durera jusqu’à ce que quelqu’un trouve une meilleure idée pour gagner de l’argent plus facilement ».

Le dernier commentaire citant une « meilleure idée pour gagner de l’argent plus facilement » fait référence au point faible du ransomware à l’époque, à savoir qu’il n’y avait alors pas de moyen simple de recevoir un paiement de la part de la victime. Les cybercriminels était obligés de recourir à des cartes prépayées ou à des transferts d’argent.

À l’époque, il était très pertinent de penser que les ransomwares avaient peu de chances de devenir une arme majeure dans l’arsenal des cybercriminels : il était tout bonnement trop difficile d’obtenir un paiement de la part de la victime.

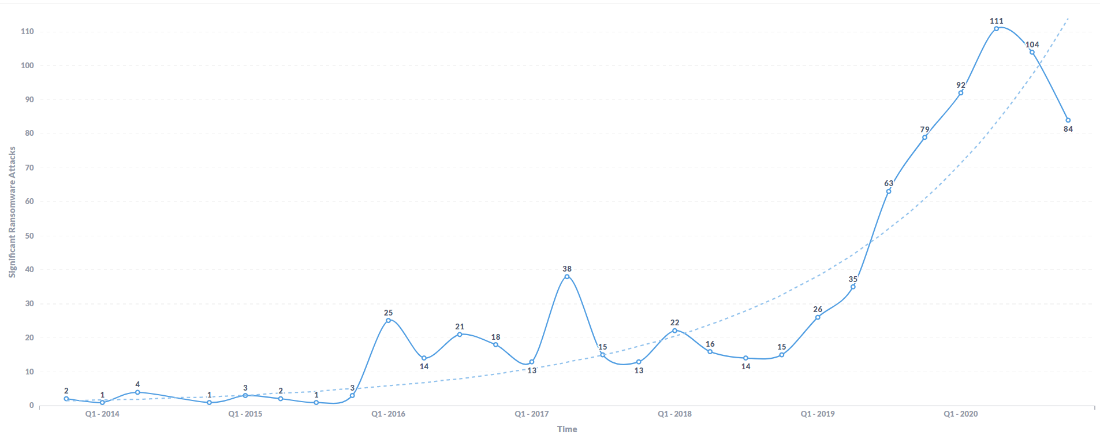

Aujourd’hui, le dernier passage de cet article semble presqu’ironique car très loin de la réalité : cette tendance était tout sauf « éphémère », comme l’illustre le graphique ci-dessous…

Incidents de ransomware signalés publiquement au fil des années

Incidents de ransomware signalés publiquement. Comprend 687 enregistrements rassemblés à partir d’incidents divulgués publiquement entre novembre 2013 et août 2020. Source : Orange Cyberfense et Université de Temple ; projet : “Critical Infrastructures Ransomware Attacks (CIRWAs)”.

Malgré ses défauts, le ransomware faisait tout de même partie de l’écosystème de la cybercriminalité des années 2010. Il représentait en effet un modèle économique qui permettait une monétisation directe, en opposition au vol de données par exemple, qu’il fallait ensuite revendre afin d’en tirer un quelconque profit.

La monétisation directe n’est pas le seul avantage des rançongiciels. Pour le cybercriminel, il devient notamment moins utile de maintenir un canal de commande et de contrôle (C&C) avec la machine infectée.

Cependant, le ransomware manquait encore d’un avantage essentiel. Il ne pouvait pas exploiter les réseaux de paiement fiables et peu couteux fournis par les sociétés de cartes de crédit pour soutirer de l’argent à ses clients, ce qui était la norme à l’époque. Il n’existait aucun moyen sûr et efficace de recevoir et de vérifier les paiements des victimes. Le modèle économique des ransomware était donc pratiquement mort-né.

Le nom de domaine bitcoin.org a été enregistré le 18 août 2008. La même année, le mystérieux Satoshi Nakamoto publie son article fondateur traitant des méthodes d’utilisation du peer-to-peer sur « un système de transactions électroniques ne reposant pas sur la confiance ». Le 3 janvier 2009, le réseau bitcoin voit le jour(2).

Le bitcoin s’est avéré être exactement ce dont le modèle de criminalité des ransomwares avait besoin : un moyen sûr, bon marché, simple et fiable de recevoir des paiements. Outre le degré élevé d’anonymat, un pirate peut simplement scruter la blockchain publique pour savoir si et quand une victime a payé, ou même créer une adresse de paiement unique pour chaque victime et automatiser le processus de déverrouillage de leurs fichiers après une transaction bitcoin confirmée.

En 2013, soit un an après la prédiction de l’article d’EWeek qualifiant de les ransomwares de « tendance éphémère », la souche de ransomware CryptoLocker – utilisant le bitcoin pour collecter l’argent des rançons – a permis de faire gagner environ 27 millions de dollars en seulement deux mois(3) aux pirates.

Ainsi, les crypto-monnaies ont offert aux ransomwares un modèle économique viable. Aujourd’hui, le fait que les assurances prennent parfois en charge les rançons de leurs victimes ajoute une pierre de plus à la stabilité de ce modèle économique.

Les ransomwares sont désormais les instruments phares de la cybercriminalité et, pour autant que l’on sache à ce jour, ils sont là pour durer…

Notes :

(1)https://searchsecurity.techtarget.com/definition/ransomware

(2)https://en.wikipedia.org/wiki/History_of_bitcoin

(3)https://en.wikipedia.org/wiki/Ransomwar